Von Honeypots bis hin zum Schutz durch maschinelles Lernen, von Web Application Firewalls bis hin zu Cloud Brokern – der Schutz der IT Ihres Unternehmens umfasst weit mehr als nur herkömmliche Antivirenprogramme und Firewalls. Erfahren Sie, wie die neue Generation von Schutztools als Teil einer mehrschichtigen Verteidigung funktioniert, um Ihre Websites, Mitarbeiter und Daten zu schützen.

Unternehmensleiter erwarten von ihren IT-Abteilungen, dass sie sich um die digitale Sicherheit kümmern und gleichzeitig neue Dienste bereitstellen, einen Mehrwert schaffen und die Produktivität der Mitarbeiter aufrechterhalten – und das alles bei 0 % Ausfallzeit und oft schrumpfenden oder stagnierenden Budgets.

Die meisten Unternehmen kennen die Grundlagen der neuesten Bedrohungen und setzen Firewalls, Malware-Blocker und Antiviren-Tools ein, aber um ein Unternehmen wirklich zu schützen, ist eine Reihe flexibler und intelligenter Verteidigungsschichten erforderlich.

Die Arbeitnehmer sind das schwächste Glied

Das alles beginnt bei den Arbeitskräften die Office-Anwendungen, Cloud-Dienste und eine wachsende Zahl anderer Anwendungen nutzen. Die meisten von ihnen haben nur geringe technische Kenntnisse und verlassen sich darauf, dass das Unternehmen ihre E-Mail-Konten und Messaging-Apps vor den Strömen von Spam, riskanten Links und Malware schützt.

E-Mail-Filter und Antiviren-Tools leisten den größten Teil der Arbeit, aber die Schulung der Mitarbeiter ist von entscheidender Bedeutung, da der Mensch das schwächste Glied ist. Sie werden diese eine infizierte Datei öffnen, die wirklich wichtig aussieht, oder glauben, dass ein Chef wirklich „sofort 20.000 £ überweisen muss“.

Die Technologie kann sie auch in die richtige Richtung lenken, indem Apps starke Passwörter oder besser noch Passphrasen und eine Zwei-Faktor-Authentifizierung verlangen, die eine zweite Sicherheitsebene bieten, um zu verhindern, dass Hacker unbefugten Zugriff auf Apps erhalten.

Offizielle Schulungen, regelmäßige Erinnerungslektionen und Live-Tests tragen dazu bei, die Botschaft zu verstärken, und die Bereitstellung klarer Möglichkeiten für die Mitarbeiter, verdächtige Aktivitäten zu melden, sind allesamt wichtige Schritte zum Schutz der digitalen Vermögenswerte eines Unternehmens oder einer Firma.

Web-Applikations-Firewalls schützen Ihre Online-Präsenz

So viele Geschäfte werden in der Cloud, auf Websites und in Geschäften abgewickelt, was sie zu einem bevorzugten Ziel für Kriminelle macht. Von WordPress-Websites bis hin zu gehosteten Shops oder Anwendungen – die Angriffe werden immer umfangreicher und gefährlicher, und herkömmliche Sicherheitstools können sie nicht schützen.

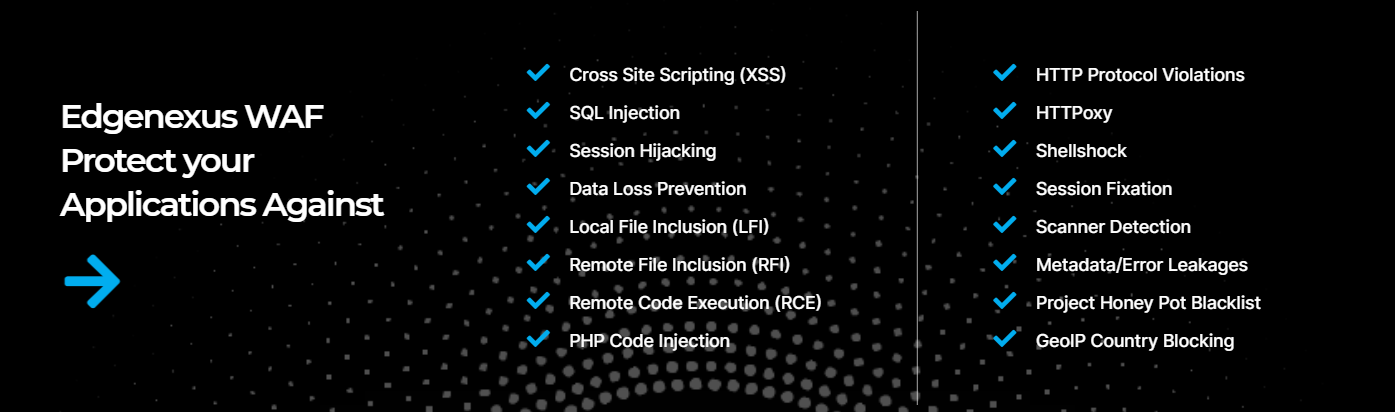

A Web-Anwendungs-Firewall (WAF) soll Websites und Dienste gegen typische oder neuartige Angriffe wie Cross-Site-Scripting [XSS], SQL-Injection-Angriffe, Denial-of-Service-Massen oder Cross-Site-Request-Fgery-Angriffe schützen.

Standard-Firewalls schützen Hardware und Adressen, nicht aber bestimmte Anwendungen. Die WAF blockiert spezifische Angriffe, die versuchen, in Webanwendungen einzudringen, und scannt die Eingaben und Inhalte, um verdächtige Nachrichten und bösartige Angriffe zu blockieren. Wenn das alles wie Kauderwelsch klingt, Anbieter verwalteter Dienste können Tools für die Unternehmenssicherheit und Produktivität für alle Unternehmensgrößen bereitstellen.

Informieren Sie sich über die neueste EdgeWAF von Edgenexus, die den gesamten Schutz bietet, den Unternehmen benötigen.

Besuchen Sie die EdgeWAF-Seite auf der Edgenexus-Website:

Klicken Sie hier

.

Warum Honeypots den Unternehmen den Wert der Täuschung vermitteln

Die meisten Schutzinstrumente sind in der IT gut ausgeschildert, die Hacker wissen, was Unternehmen verwenden, und versuchen, sie zu umgehen. Honeypots sind eine interessante Möglichkeit, die Chancen auszugleichen. Denn ganz gleich, wie viel ein Unternehmen für herkömmliche oder hochmoderne Sicherheitsmaßnahmen ausgibt, irgendwann wird ein Hacker in die Geschäftssysteme eindringen.

Ein virtueller Honeypot kann den Angreifer jedoch verlangsamen, indem er eine „falsche“ Version der Unternehmensumgebung und -systeme erstellt. So hat Ihr IT-Team Zeit, zu reagieren, die Schwachstelle zu beheben und herauszufinden, was der Kriminelle vorhat.

Der Kampf gegen die sich ständig verändernde Cyberkriegsführung

Die meisten Unternehmen wenden bewährte IT-Verfahren an, um ihre Dienste und Daten zu schützen. Manche halten sie jedoch nicht für angreifenswert oder glauben, dass ein Virenschutz und eine einfache Firewall ausreichen. Automatisierte Angriffe und clevere Hacker haben andere Vorstellungen, und da die Bedrohungslandschaft ändertWir alle müssen mit den neuesten Tools auf dem Laufenden bleiben.

Selbst wenn die Sicherheit in der Cloud und vor Ort weitgehend automatisiert und KI-basiert wird, wird es immer noch Verstöße geben, da die Netzwerke wachsen und die Zahl der Schwachstellen zunimmt. Der Einsatz aller uns zur Verfügung stehenden Mittel ist der Schlüssel zum Schutz und zur Minimierung des Risikos für die Daten eines Unternehmens.