ZAP攻撃プロキシ

何ですか?

ZAP ウェブアプリケーション攻撃ツールは、ウェブアプリケーションに対してシミュレートされたアプリケーショ ンレイヤ攻撃を実行するために使用されます。このツールを使用する前に、必ずアプリケーション所有者の許可を得てください。

アプライアンスへの管理アクセスにはChromeブラウザーの使用をお勧めしますが、テストトラフィックを生成するには別のブラウザーを使用することをお勧めします。

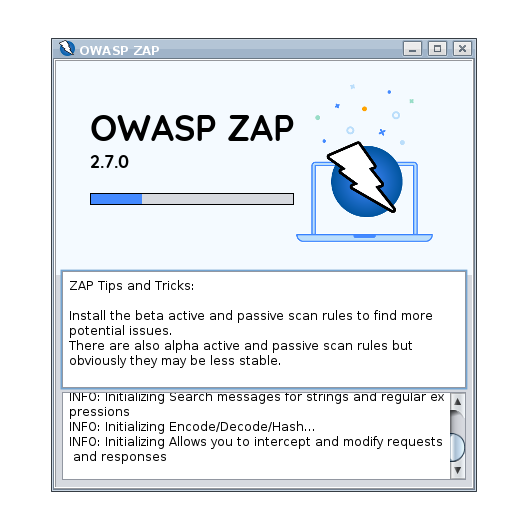

ZAPは、管理用ブラウザ(Chrome)を:8080/zap/に接続することで起動します。

そうすると、最初にZAPウェブスウィングの初期化画面が表示されます。 アタックプロキシは、jetNEXUSロードバランシングホスト上のアプリケーションとして実行されており、Azureから提供された認証情報と以下のURLでアクセスできます:

これは次回のZAP起動時に変更される。

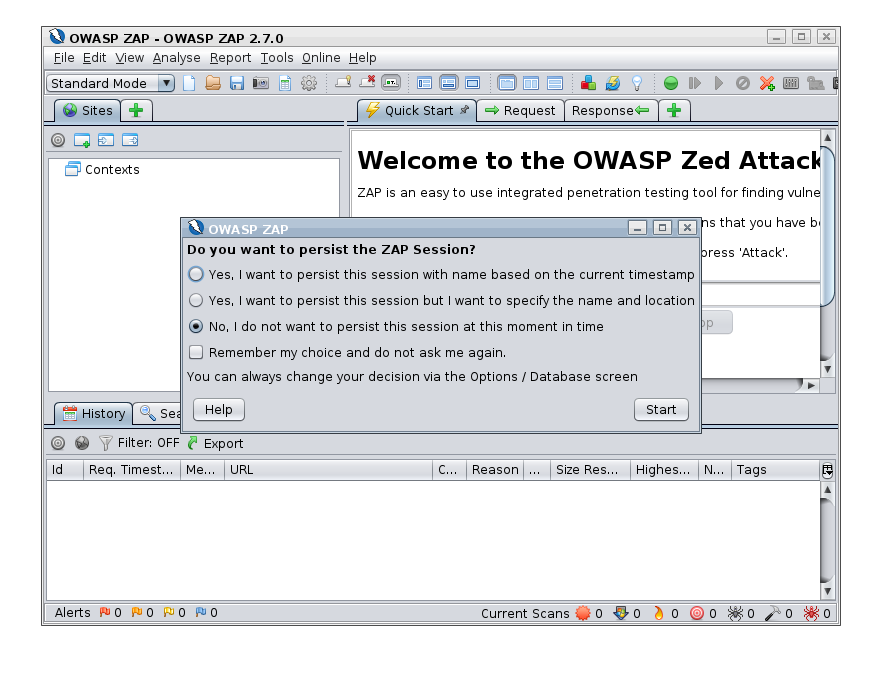

そして、そのセッションを永続化するかどうかを選択するオプションがある。 テストドライブでは、これはおそらく必要ない。

これが完了すると、ZAPが実行され、8090 IPサービスのLEDが赤から緑に変わり、ポート:8090が開かれているため、TCPヘルスチェックがパスしたことを示します。

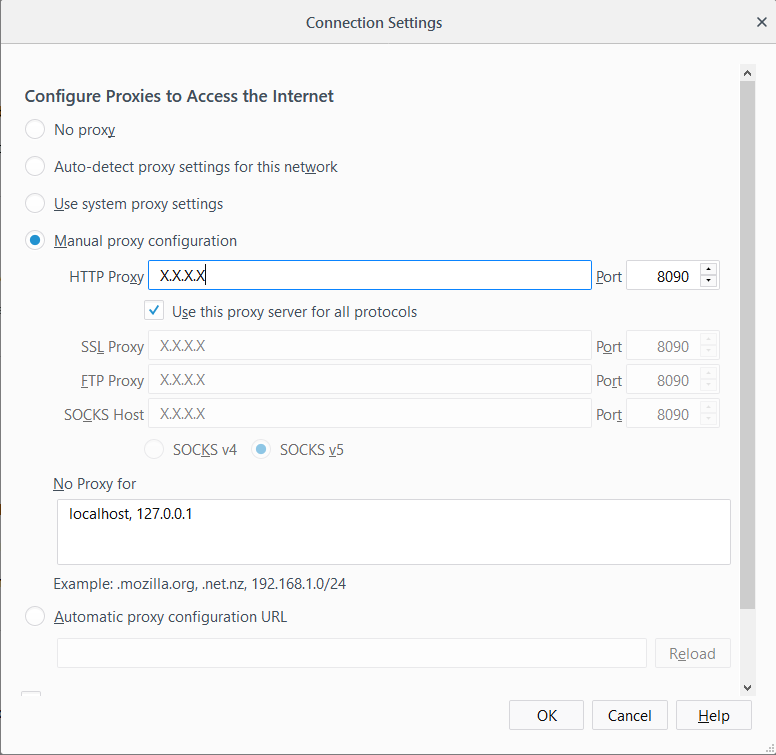

- ここで、プロキシを使うようにブラウザを設定する必要がある。

これで、FirefoxウェブトラフィックブラウザがZAPパブリックIPアドレスとポート:8090をネットワークプロキシとして使用するように設定できます。

ZAPの使用

ZAP をセットアップし、まずアプリケーションをスパイダー化し、それから攻撃を実行するには、いくつかのステップを踏まなければならない。このセットアップ方法の詳細については、ここで情報を再掲するよりも、いくつかのオンラインリソースを参照してほしい。

ブラウザのプロキシをlocalhostに設定することに言及している場合、あなたはすでに上記の必要な設定手順を実行している。

結果を見る

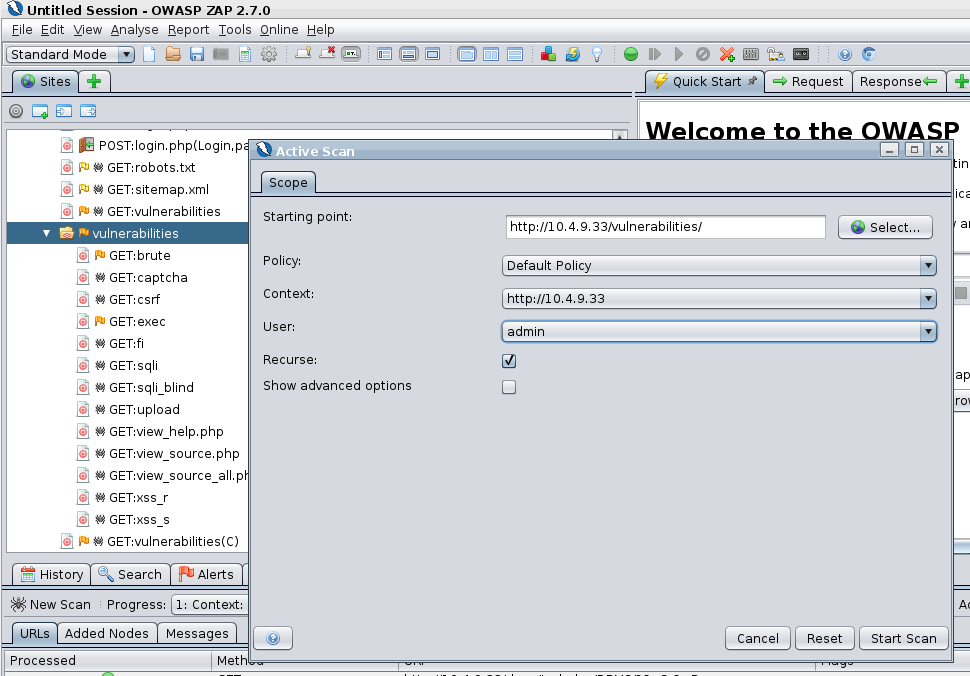

攻撃を実行したら、ZAP Proxyで結果を表示できるはずです。

- ここでは、管理者ユーザーとして攻撃された脆弱性ツリーを見ることができる。

ぜひともご一報ください

- 私たちは知識が豊富でフレンドリーだと言われますが、それを判断するのはあなたです。