لأنك لا يجب أن تنتظر أن يريك أحد المخترقين مكان انكشاف تطبيقك

إذا كنت تقوم بتشغيل التطبيقات خلف منصة Edgenexus Application Delivery Platform (Load-Balancer + WAF)، فأنت تستحق ملعبًا للاختراق. ادخل إلى تطبيق الويب الضعيف اللعين (DVWA)، وهو تطبيق ويب ضعيف عن قصد مصمم لمحترفي الأمن والمطورين وفرق عمليات التطوير لاستعراض أدوات الاختبار الخاصة بهم وتقوية التكوينات وإثبات أن وضعك أكثر إحكامًا من مراجعة التعليمات البرمجية للعام الماضي.

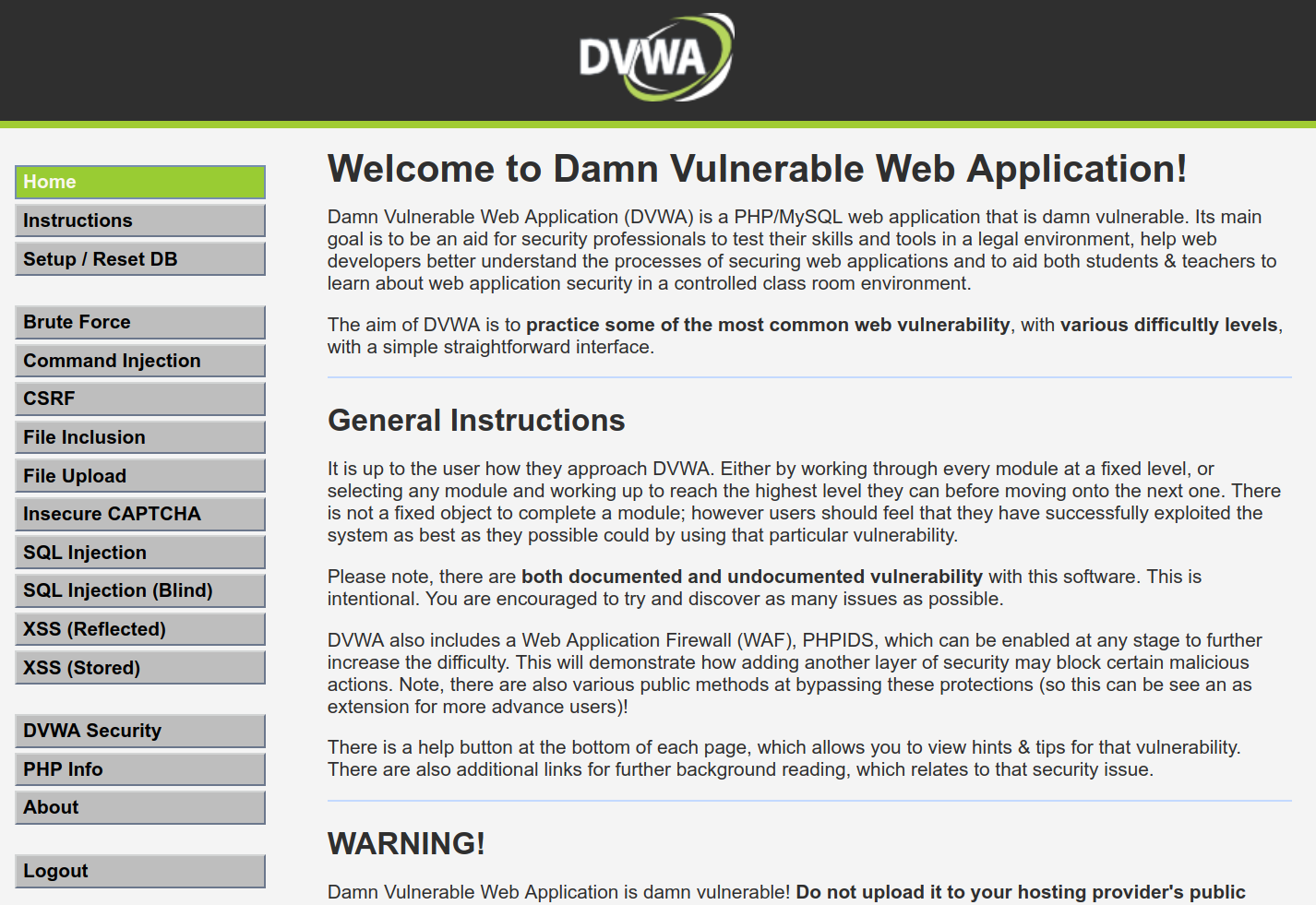

DVWA هو تطبيق ويب PHP / MySQL مصمم ليكون… حسنًا… ضعيفًا للغاية. هدفه: منحك بيئة قانونية وواقعية لاختبار كيفية استغلال ثغرات الويب في العالم الحقيقي للأنظمة، وبالتالي كيفية استجابة مجموعة الحماية الخاصة بك.

Looxy.io هو أداة الاختبار الخارجية التي نوصي بها. يمكنه تشغيل مجموعة متنوعة من اختبارات الأمان (واختبارات أخرى).

والأفضل من ذلك كله أنه مجاني! looxy.io

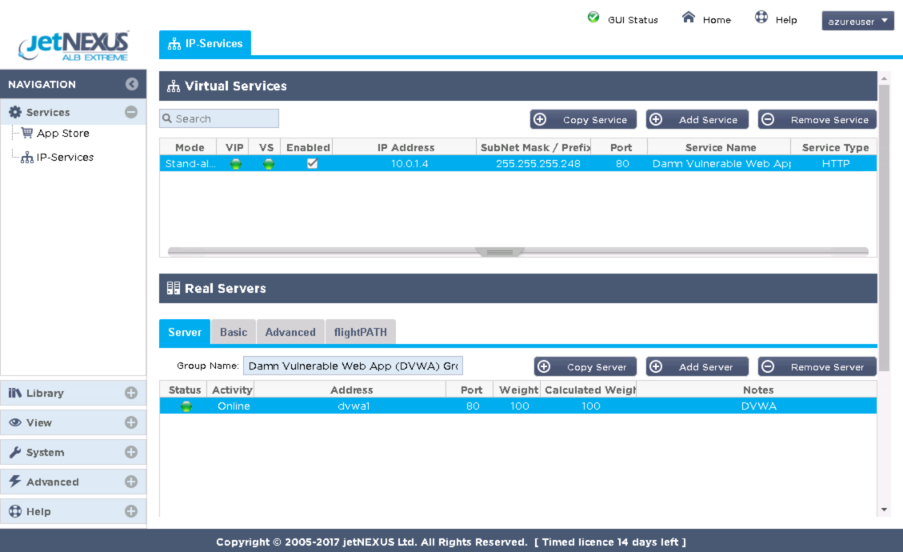

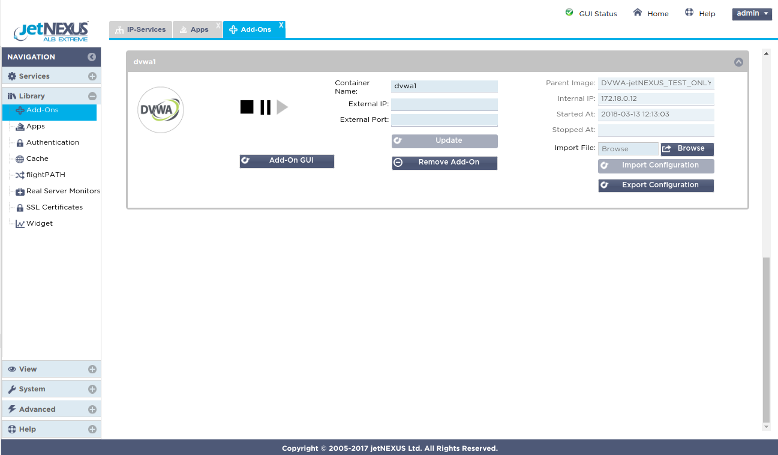

يتمتع ALB-X بالقدرة على تشغيل التطبيقات المعبأة في حاويات والتي يمكن ضمها معًا مباشرةً أو باستخدام وكيل موازن التحميل. تحتوي هذه الصورة على إضافة واحدة منشورة بالفعل ولكن يمكنك دائمًا الانتقال إلى Appstore ونشر المزيد.

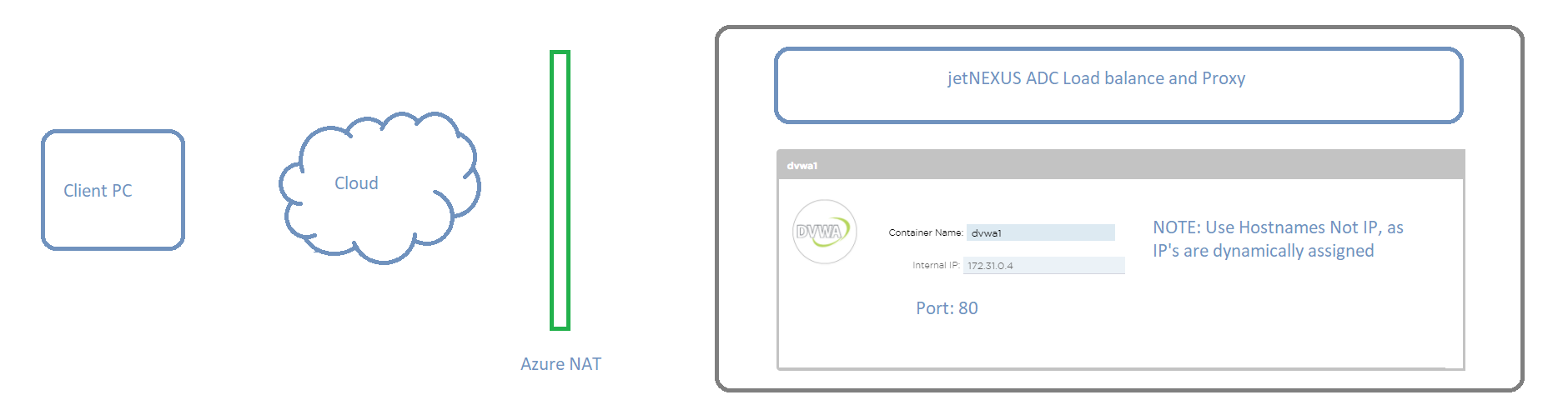

تستخدم الأجهزة الافتراضية التي يتم نشرها في سحابة Azure السحابية عناوين IP الداخلية الخاصة (عناوين IP الخاصة (NAT'ed IP) بنفس الطريقة التي يتم نشرها في بيئة مركز بيانات قياسية.

تتواصل التطبيقات الإضافية المنشورة على ALB-X مع ALB-X من خلال واجهة شبكة docker0 الداخلية. يتم تخصيص عناوين IP لها تلقائيًا من تجمع docker0 الداخلي.

يتم تكوين اسم مضيف لكل مثيل للتطبيق الإضافي من خلال واجهة المستخدم الرسومية ALB-X قبل بدء تشغيل التطبيق. يستطيع ALB-X حل عنوان IP الخاص بـ docker0 للتطبيق باستخدام اسم المضيف الداخلي هذا. استخدم دائمًا اسم المضيف عند معالجة حاويات التطبيق - قد يتغير عنوان IP!

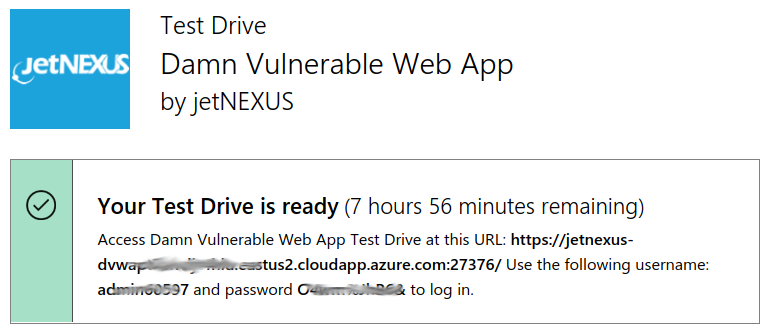

عندما تطلب اختبار القيادة يتم إنشاء مثيل جديد لجهاز اختبار DVWA في Azure.

نوصي باستخدام متصفح Chrome لهذا الغرض. الوصول إلى الخادم

https://host الاسم: 27376

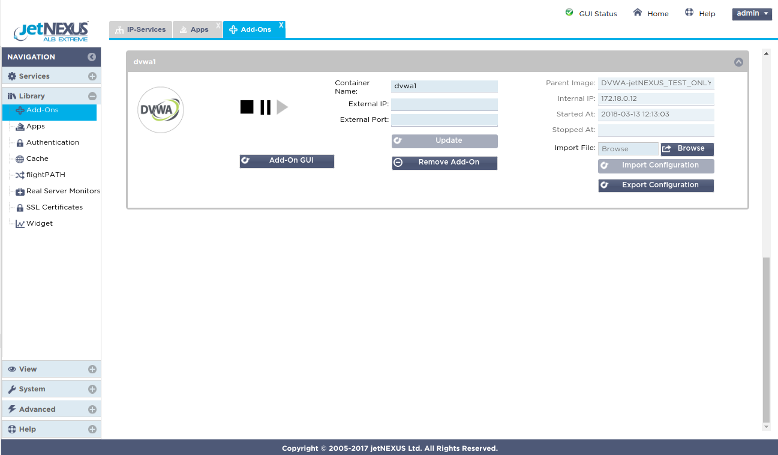

انقر على المكتبة في القائمة اليسرى وحدد الوظائف الإضافية. هنا يمكنك رؤية الوظيفة الإضافية DVWA التي تم نشرها على منصة ALB-X.

لقد تم تكوينه باستخدام حاوية أو اسم مضيف dvwa1 ويمكنك رؤية عنوان IP 172.x.x.x.x الديناميكي docker0 الذي تم تخصيصه عند بدء تشغيل التطبيق.

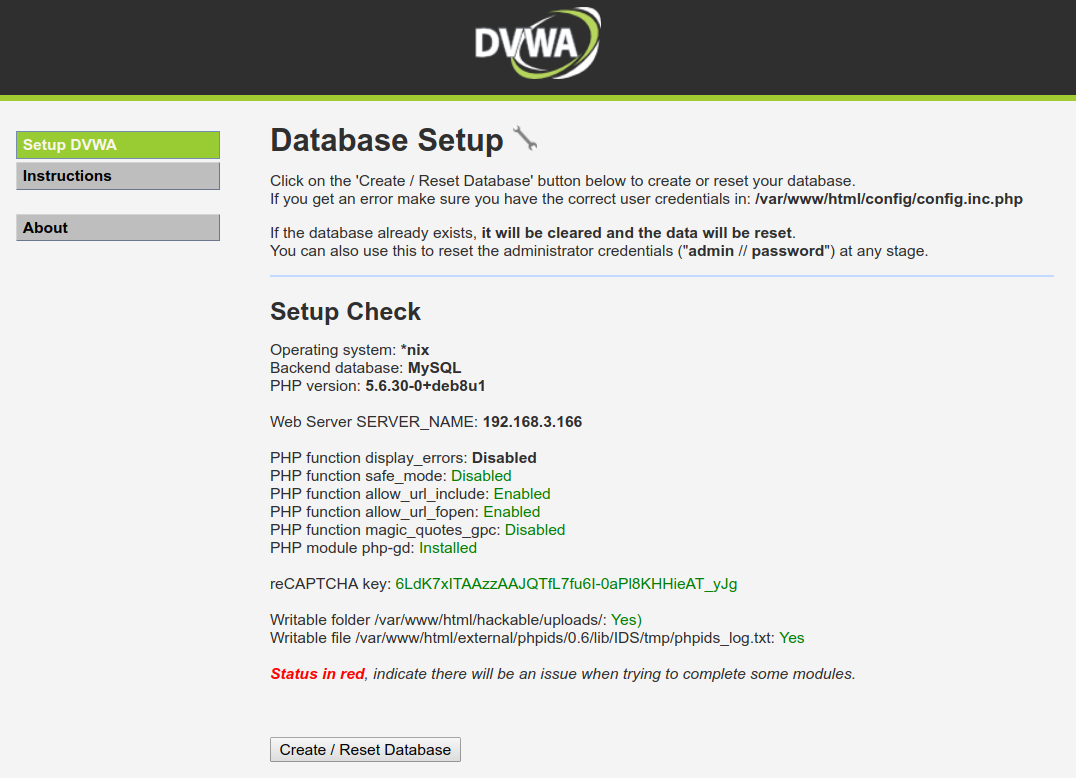

نظرًا لأن وظيفة DVWA هي التي تهتم بها، فمن المنطقي الآن إلقاء نظرة على واجهة المستخدم الرسومية DVWA. يعمل DVWA كما ترى من تسمية خدمات IP على المنفذ 80.

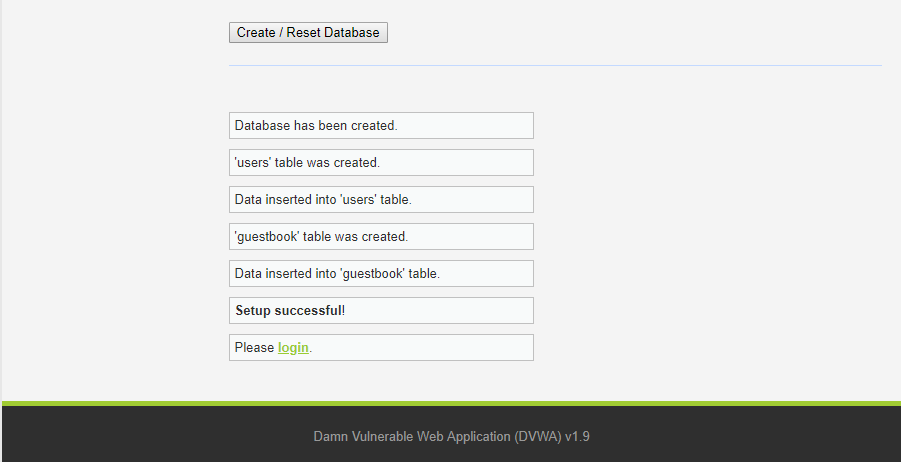

انقر على إنشاء/إعادة تعيين قاعدة بيانات

مستوى الأمان الافتراضي لـ DVWA هو ”مستحيل“ لذلك لن تظهر أي ثغرات أمنية.

سنحاول استغلال إحدى ثغرات DVWA. كما نرى هناك صفحة في DVWA حيث يمكننا اختبار اتصال أي عنوان IP. دعونا نتحقق مما إذا كان DVWA يقوم بالتحقق من صحة معلمات الإدخال في وضع الأمان ”المنخفض“. أدخل ”127.0.0.1؛ cat /etc/passwd“ في حقل إدخال عنوان IP.

ها قد نجحنا في إدخال أمر عشوائي وحصلنا على قائمة بالمستخدمين المسجلين في نظام التشغيل.

تطبيق الويب الضعيف اللعين (DVWA)

خادم ويب مستهدف قابل للتهيئة يمكن استخدامه لاختبار أداة WAF والهجوم

أداة الهجوم على تطبيقات الويب ZAP

أداة هجوم تطبيقات الويب هي أداة لفحص الثغرات الأمنية تعتمد على OWASP ZAP

أجهزة أو برامج أو حتى صورتك الخاصة على الإنترنت كاملة مع بيئة اختبار كاملة.

فقط أخبرنا بما تحتاجه هنا