ZAP Attack Proxy

Qu'est-ce que c'est ?

L'outil d'attaque d'application web ZAP est utilisé pour simuler des attaques de la couche application contre une application web. Veuillez vous assurer que vous avez l'autorisation du propriétaire de l'application avant d'utiliser cet outil.

Bien que nous recommandions d'utiliser le navigateur Chrome pour l'accès à la gestion des appareils, vous devrez utiliser un autre navigateur pour générer le trafic de test et je recommanderais Firefox à cette fin.

ZAP est lancé en connectant votre navigateur de gestion (Chrome) à :8080/zap/.

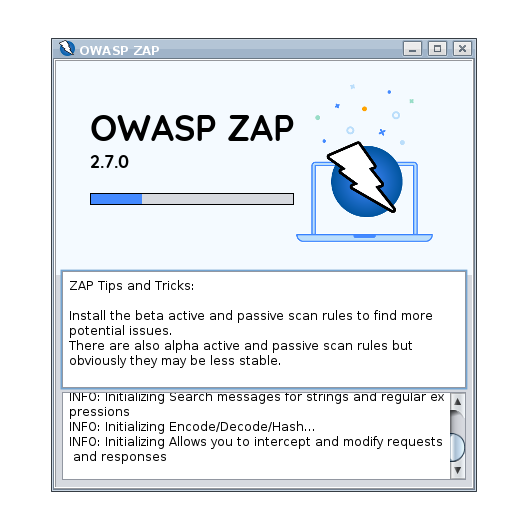

Vous verrez alors apparaître le premier écran d'initialisation de ZAP webswing. Le proxy d'attaque est exécuté en tant qu'application sur l'hôte d'équilibrage de charge jetNEXUS. Vous pouvez y accéder avec les informations d'identification fournies par Azure et l'URL ci-dessous :

Il sera modifié lors du prochain démarrage du ZAP.

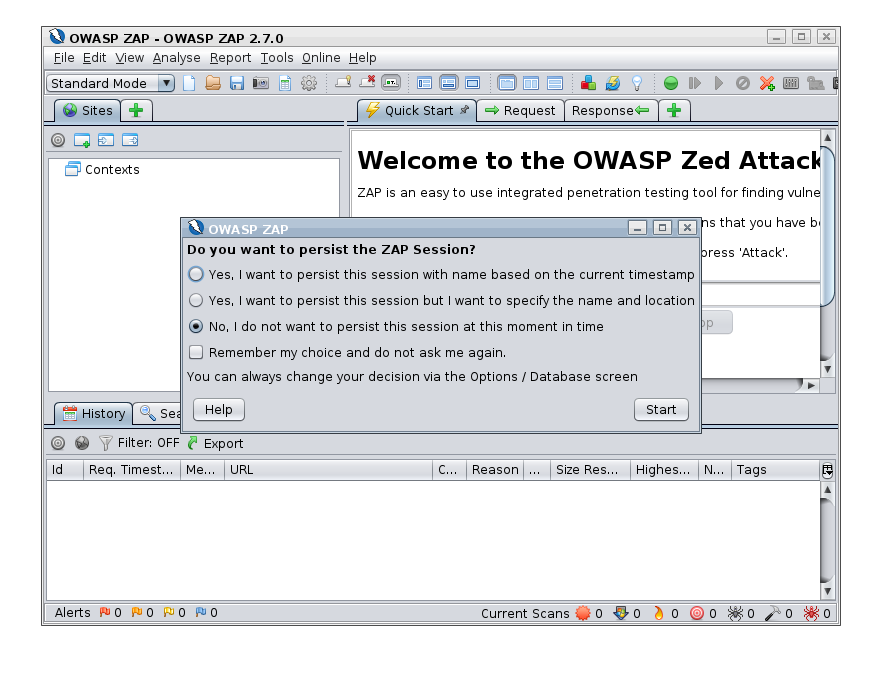

Vous avez ensuite la possibilité de choisir si vous souhaitez conserver la session, de sorte qu'elle puisse être rechargée par la suite. Pour l'essai routier, ce n'est probablement pas nécessaire.

Une fois cette opération terminée, ZAP fonctionnera et la LED du service IP 8090 passera du rouge au vert, indiquant que le contrôle de santé TCP est réussi puisque le port :8090 est désormais ouvert.

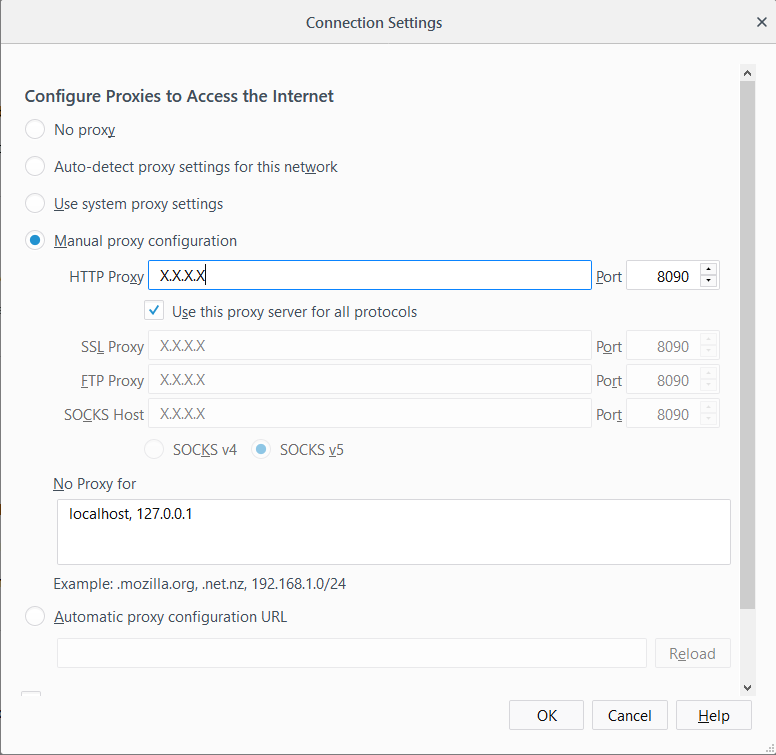

- Nous devons maintenant configurer le navigateur pour qu'il utilise un proxy.

Vous pouvez maintenant configurer votre navigateur Firefox pour qu'il utilise l'adresse IP publique de ZAP et le port :8090 comme proxy réseau.

Utilisation de ZAP

Il y a quelques étapes à suivre pour configurer ZAP afin qu'il commence par espionner l'application et qu'il exécute ensuite une attaque. Je vous renvoie à plusieurs ressources en ligne pour plus de détails sur la façon de procéder plutôt que de régurgiter les informations ici.

Lorsqu’il s’agit de configurer le proxy de votre navigateur sur localhost, vous avez déjà effectué les étapes de configuration nécessaires ci-dessus.

Visualisation des résultats

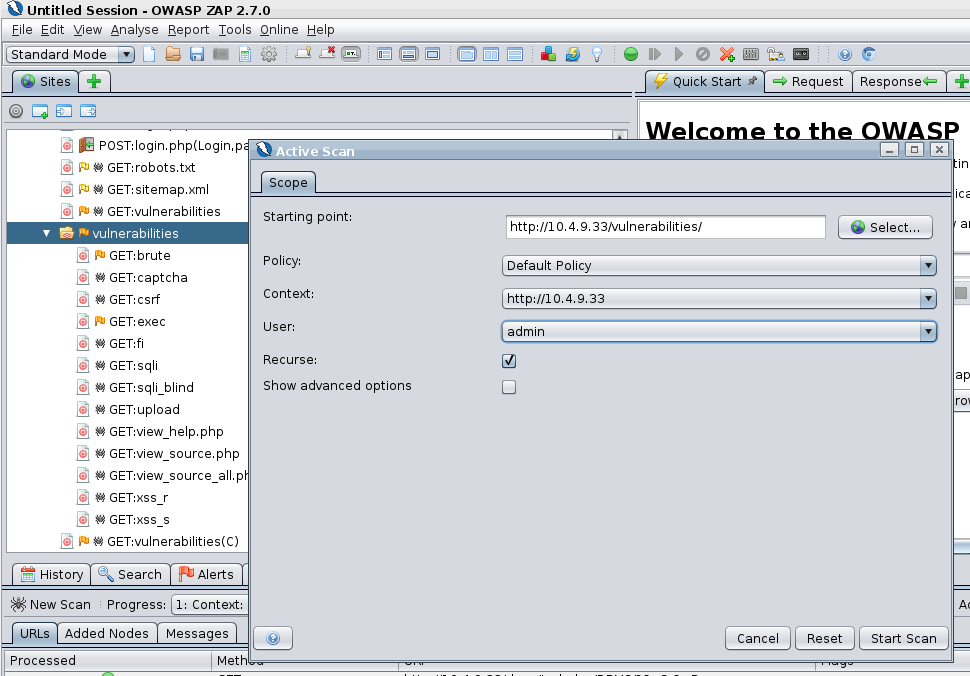

Lorsque vous avez effectué l'attaque, vous devriez être en mesure de voir les résultats dans le proxy ZAP.

- Vous pouvez voir ici l'arbre des vulnérabilités qui a été analysé puis attaqué en tant qu'utilisateur administrateur.

Damn Vulnerable Web App (DVWA)

Un serveur web cible configurable qui peut être utilisé pour tester votre WAF et votre outil d'attaque.

Outil d'attaque des applications Web ZAP

Web Application Attack Tool est un scanner de vulnérabilité basé sur OWASP ZAP.

Nous serions ravis de vous entendre

- Les gens disent que nous sommes bien informés et amicaux, mais c'est à vous d'en juger.

Ne nous croyez pas sur parole, faites un essai gratuit.

Matériel, logiciel ou même votre propre image en ligne avec un environnement de test complet.

Faites-nous savoir ce dont vous avez besoin ici

MAGASIN D’APPLICATIONS

Copyright © 2021 Edgenexus Limited.