Firewalls sind, was die Technologie betrifft, so alt wie die Berge. In den über 40 Jahren, in denen es sie gibt, hat es mehr Firewalls der nächsten Generation als Musikrichtungen gegeben. Im Kern erlauben oder verweigern sie Pakete, die in ein Netzwerk eindringen oder es verlassen, und, so nützlich das auch ist, wenig mehr. Jede Generation fügt dem Policy-Mix, der darüber entscheidet, was durch die Tür kommt, etwas Neues hinzu, aber ein besser informierter Türsteher ist immer noch nur ein Türsteher. Die Identifizierung des Benutzers, die Erkennung von Eindringlingen, die Tageszeit, die Schuhe, die Bandbreitennutzung, die Frisur oder der Zustand der TCP-Sitzung entscheiden immer noch nicht darüber, ob etwas sicher ist oder ob man ihm vertrauen kann.

Hier kommt unser „Problemlöser“ ins Spiel, der etwas mehr über unsere Kunden weiß (oder zumindest erfahren kann) und darüber, was sie vorhaben – die Web Application Firewall oder WAF. Vergessen Sie, wer Zutritt hat. Eine WAF legt fest, welche Verhaltensweisen akzeptabel sind und welche nicht, sobald Sie sich innerhalb der Sicherheitsgrenzen befinden. Mit einer WAF werden Anwendungsfunktionen und Ein- und Ausgaben zugelassen oder verweigert, nicht der Zugang.

Dies ist eindeutig ein ausgefeilterer und tiefgreifenderer Ansatz als eine binäre Entscheidung zwischen Erlauben oder Verweigern. Er ermöglicht eine feinkörnige Kontrolle und die Umsetzung von Sicherheitsrichtlinien auf eine sinnvollere, ja sogar natürliche Weise. Wenn eine Website nur Informationen zum Lesen oder Herunterladen bereitstellt, können Sie mit einer WAF sicherstellen, dass keine Dateien auf die Server hochgeladen werden, die sie bereitstellen. Ihre Server verwenden vielleicht ein SQL-Backend, aber das ist kein Grund, dass Kunden SQL-Abfragen in ihre Anfragen einbauen sollten. Kurz gesagt, eine WAF schützt Sie vor einem bösartigen Benutzer, den Ihre „Netzwerk“ -Firewall bereits durchgelassen hat, weil sie keine Möglichkeit hat, ihn von einem harmlosen Benutzer zu unterscheiden.

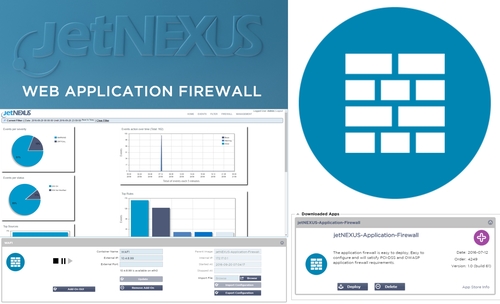

Das WAF-Modul, das mit unserer Version des ALB-X Advanced Load Balancer verfügbar ist, ist das erste, das wir als Docker-Container veröffentlicht haben. Dies ist eine neue, aufregende Richtung und entspricht unserem Ethos, so einfach wie nur möglich zu sein. Sie müssen sich nicht mit den Feinheiten von Docker oder Containern auskennen, um ihn zu nutzen. Da es sich um einen Container handelt, kann die WAF unabhängig von der ALB-X-Software installiert und aktualisiert werden – ein Neustart ist nicht erforderlich. Sie können auch mehrere WAF-Container einsetzen, um verschiedene Richtlinien auf verschiedene Dienste anzuwenden und die Isolierung zu verbessern. Kurz gesagt, mit diesem Ansatz können Sie eine Menge Flexibilität nutzen.

In diesem Sinne stehen mehrere Implementierungsoptionen zur Verfügung, je nachdem, ob Sie unverschlüsselten oder verschlüsselten (HTTPS) Datenverkehr schützen möchten (der entschlüsselt werden muss, um eine Überprüfung zu ermöglichen). Bei HTTPS können Sie wählen, ob Sie den Datenverkehr erneut verschlüsseln möchten, bevor Sie ihn an einen echten Server weiterleiten.

Das WAF-Modul bietet zwar Schutz vor schlecht programmierten webbasierten Anwendungen und deren Schwachstellen, aber es sollte nicht als Komplettlösung für schlecht geschriebenen Code mit klaffenden Löchern betrachtet werden; behandeln Sie die Ursache, nicht die Symptome. Vergessen Sie nicht, dass ein ganzheitlicher, tiefgreifender Ansatz die beste Verteidigung ist. Richtig formulierte Cookies, FlightPATH-Regeln zur Verwaltung des Datenverkehrs, geeignete HTTP-Header und -Einschränkungen und andere Tools sind in Kombination einer einzelnen, scheinbar undurchdringlichen Mauer weit überlegen. Sichern Sie alles, was Sie können, und die wahre Sicherheit folgt vielleicht schon bald.

Berücksichtigen Sie Pakete und Datenverkehr (IP-Adressen und Ports), Protokolle, Anwendungen, Dienste und Transaktionen. Wenn Sie sich zu sehr auf den Schutz eines einzelnen Elements verlassen, sind Sie wahrscheinlich in Schwierigkeiten. Aus dem gleichen Grund sollten Sie Folgendes beachten;

- Auch wenn eine WAF die Anwendung kennt, kann sie nur sehr wenig tun, denn sie weiß nicht, wie Ihre Anwendung funktioniert oder wie Sie sie idealerweise einsetzen möchten.

- Die WAF verwendet eine gemeinsame „Regelbasis“, die auf einer Reihe von Annahmen basiert, die für Ihre Anwendung möglicherweise nicht geeignet sind (z. B. sind Dateiuploads nicht erlaubt). Testen Sie diese mit dem Standardmodus Detect, bevor Sie sie in die Produktion einführen.

- Neuere Innovationen wie AJAX, HTML5 und andere werden möglicherweise nicht berücksichtigt oder geschützt.

Wie bei den meisten ALB-X-Funktionen besteht der große Vorteil ihrer Implementierung auf ALB-X darin, dass wir dies nur an einer zentralen Stelle tun müssen, um alle unsere Server zu schützen. Wir müssen uns nicht auf Entwickler oder Webserver-Neukonfigurationen verlassen. Auch die Aktualisierung des WAF-Regelsatzes (die Liste der inakzeptablen Verhaltensweisen) erfordert nur wenige Klicks und muss nur einmal durchgeführt werden, egal wie viele Sie betreiben.

Weitere Informationen über die WAF finden Sie hier – eine weitere aufregende neue Entwicklung, die Sie sich unbedingt ansehen sollten. Eine ausführliche Installationsanleitung finden Sie hier.

Testen Sie es jetzt online

Eine Web Application Firewall ermöglicht eine fein abgestufte Kontrolle und Implementierung von Sicherheitsrichtlinien, einschließlich der Verwaltung dessen, was in den Anwendungsfunktionen und der Ein- und Ausgabe erlaubt oder verweigert wird.