Reflexões sobre a mais recente exploração do NHS “WannaCry” – poderia acontecer novamente, poderia ser pior e quais lições podem ser aprendidas?

Exploração do NHS “WannaCry” – poderia acontecer novamente e poderia ser pior!

Nesta semana, testemunhamos a invasão generalizada de sistemas de computador, o que teve implicações abrangentes para todos nós como indivíduos, no nível mais fundamental – nossa saúde.

Esse é um grande alerta, principalmente porque muito disso poderia ter sido evitado. Felizmente, isso só afetou os computadores antigos com Windows XP, portanto, seu alvo era limitado.

Qual é o próximo grande risco? Acreditamos que a lenta taxa de adoção de Firewalls de Aplicativos está colocando muitos aplicativos em sério risco.

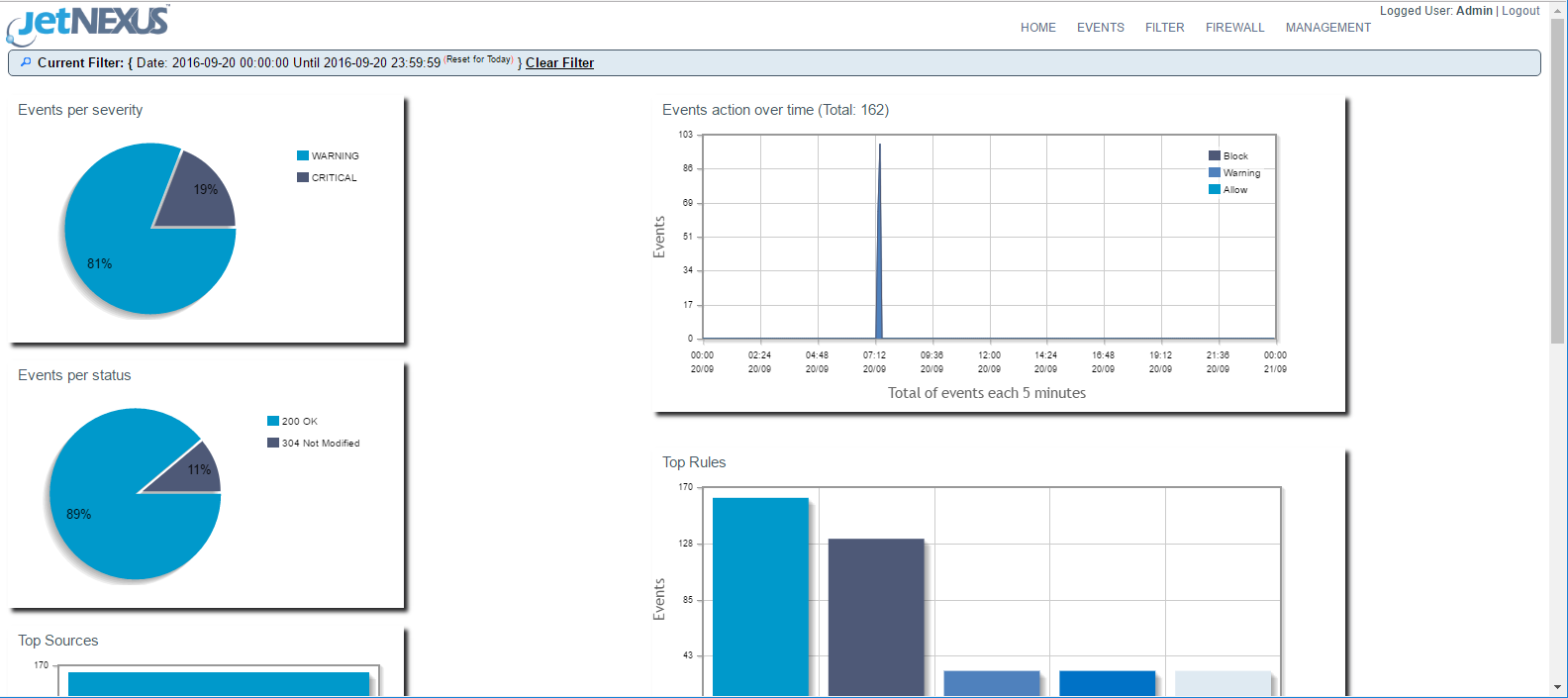

O WAF (Web Application Firewall) já existe há algum tempo e sua função é proteger sites e aplicativos da Web contra ataques específicos.

Um servidor da Web é um alvo forte para um ataque, pois normalmente é acessível tanto por redes internas quanto públicas. Eles são executados em hardware de servidor avançado e, ao contrário do computador de um usuário, estão sempre ligados! É um ótimo lugar para lançar um ataque de malware, como o tipo visto recentemente com o “WannaCry” e o NHS.

Embora agora seja um componente padrão para a empresa, a adoção pelos usuários das PMEs e do mercado de médio porte tem sido lenta, em parte porque os WAFs são considerados complexos e desnecessários nesse nível.

Padrões como o PCIDSS, que especificam que os Firewalls de aplicativos são necessários para sistemas de pagamento com cartão de crédito, aceleraram a adoção pelas instituições financeiras, mas essa é apenas uma área.

O que isso significa para o restante de nós? O simples fato é que centenas e milhares de aplicativos da Web são vulneráveis a ataques da Web de camada 7.

Embora a maioria das empresas tenha um firewall tradicional, bloqueando o acesso a portas e aplicativos para conexões externas, também existem aplicativos projetados para serem acessados pelo público em geral. Um site da Web é o exemplo mais simples disso.

Isso significa que você pode abrir a porta e permitir que todos acessem seu servidor da Web. Como você sabe que o que eles estão solicitando do seu servidor Web é válido? Como você sabe que eles são honestos? Como você sabe que eles não estão apenas invadindo diretamente o seu servidor e que a sua única defesa (a última linha de defesa) é a esperança de que o seu servidor esteja com o patch mais recente e, além disso, que o seu aplicativo ou site seja escrito por um desenvolvedor treinado em segurança.

Você pode dizer que o seu site está protegido, possivelmente por um login de usuário. Mas de onde vem esse desafio de login de usuário? A menos que você esteja usando um servidor de pré-autenticação ou SSO (como o jetNEXUS), o seu desafio de login virá do servidor que você está tentando proteger.

Então, sim, é como deixar as pessoas entrarem na sua casa, mas não deixá-las entrar na cozinha, a menos que elas forneçam a senha correta.

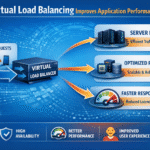

O trabalho do Web Application Firewall é analisar o que os usuários estão solicitando ao servidor Web e também o que o servidor Web está respondendo ao usuário. Isso é verificado em relação aos tipos de ataque conhecidos e bloqueado ou autorizado a prosseguir (uma lista dos 10 principais riscos críticos de segurança de aplicativos Web pode ser encontrada aqui https://www.owasp.org/index.php/Category:OWASP_Top_Ten_Project).

Isso é muito diferente de um Firewall normal e o seu Firewall atual provavelmente não oferecerá esse tipo de proteção.

A boa notícia é que você talvez ainda não tenha sido atacado, pois talvez seja um aplicativo menor e não seja tão interessante ou digno de notícia quanto um banco global ou uma organização governamental. Infelizmente, temos visto que muitos aplicativos e sites menores estão sendo atacados. O motivo, como quase tudo em TI, é que o custo e a complexidade estão diminuindo. O que quero dizer com isso? Está se tornando mais fácil, mais barato e mais autônomo invadir alvos vulneráveis. Antes, o fato de você ser um alvo menos “interessante” significava que sua falha na segurança do aplicativo poderia passar despercebida, mas esse não é mais o caso.

Os WAFs, como o edgeNEXUS, estão se tornando cada vez mais simples de usar e são muito econômicos. Você pode até mesmo minimizar a perda de dados caso sofra uma violação de outro sistema ou um ataque de dia zero. Isso claramente tem implicações em relação ao GDPR.

Não seja a próxima vítima de um ataque que pode ser evitado, use a pré-autenticação e instale um Web Application Firewall.