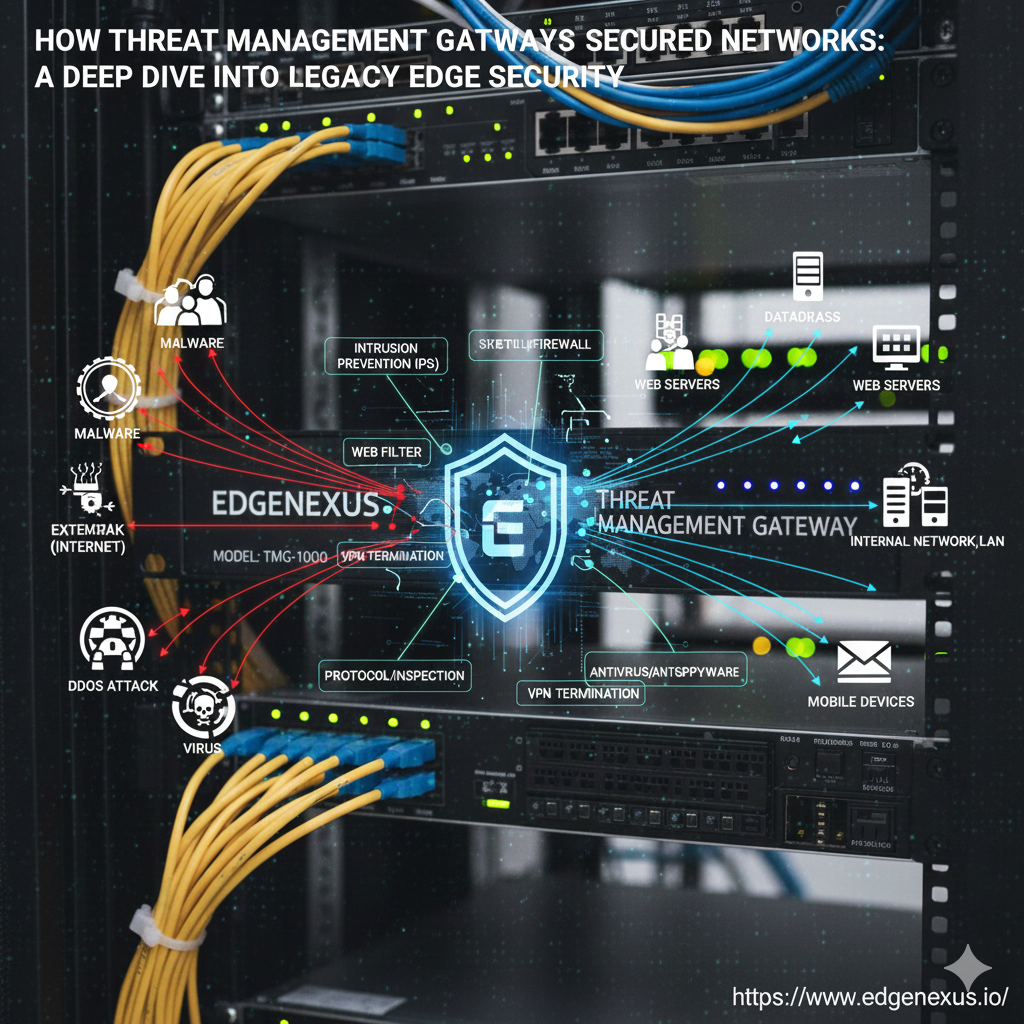

Prima che i moderni ADC (Application Delivery Controller) e le soluzioni di sicurezza cloud-native prendessero il sopravvento, molte aziende si sono affidate al Threat Management Gateway (TMG) come prima linea di difesa. Per oltre un decennio, il TMG è stato un sistema di sicurezza multifunzionale che proteggeva le reti aziendali, filtrava l’accesso al web e controllava il traffico esterno.

Sebbene TMG abbia ormai raggiunto la fine del suo ciclo di vita (EOL), la comprensione del modo in cui proteggeva le reti offre una preziosa visione dell’evoluzione della sicurezza delle applicazioni moderne e del motivo per cui le piattaforme di nuova generazione come Edgenexus sono diventate dei sostituti essenziali.

1. Che cos’era un gateway di gestione delle minacce?

Microsoft Threat Management Gateway (TMG), originariamente noto come ISA Server, era un dispositivo di sicurezza e controllo degli accessi progettato per le reti aziendali. Il suo ruolo era quello di ispezionare il traffico, filtrare i contenuti e proteggere i server interni dalle minacce esterne.

TMG funzionava come un all-in-one:

- Firewall

- Server proxy

- Gateway VPN

- Gateway web sicuro

- Strumento di rilevamento/prevenzione delle intrusioni

- Scanner malware

Per l’epoca, offriva un approccio unificato alla sicurezza che semplificava l’applicazione dei criteri su reti di grandi dimensioni.

2. Come TMG ha protetto le reti

TMG ha svolto un ruolo significativo nella difesa perimetrale delle aziende tra i primi anni 2000 e la metà degli anni 2010. Ecco come ha mantenuto la sicurezza delle reti:

2.1 Protezione Firewall multilivello

TMG analizza il traffico a più livelli OSI (L3-L7), il che lo rende molto più potente dei semplici filtri di pacchetti.

Ha abilitato:

- Ispezione dei pacchetti Stateful

- Filtraggio consapevole delle applicazioni

- Regole di accesso a grana fine

- Convalida del protocollo

Questo ha permesso a TMG di bloccare i comportamenti sospetti molto prima che un attacco raggiungesse i server interni.

2.2 Gateway web sicuro e servizi proxy

La caratteristica più utilizzata di TMG era il suo gateway web sicuro.

Il documento prevedeva:

- Filtro URL per bloccare i siti dannosi o indesiderati

- Filtro dei contenuti per applicare le politiche di navigazione

- Ispezione HTTP/HTTPS

- Caching per migliorare le prestazioni

Agendo come un proxy forward e reverse, TMG assicurava che il traffico in entrata e in uscita dalla rete fosse conforme alle politiche aziendali.

2.3 Scansione malware a livello di gateway

A differenza dei firewall di base, il TMG offriva una protezione integrata contro il malware.

Ha effettuato una scansione:

- Download di file

- Allegati alle e-mail

- Traffico web

- Contenuto eseguibile

Questo ha permesso di bloccare i payload malevoli prima che potessero infiltrarsi nei server di backend.

2.4 Ispezione SSL/TLS per il traffico criptato

Anche quando il traffico era criptato, TMG poteva:

- Termina le sessioni SSL

- Ispeziona il contenuto

- Crittografa nuovamente i dati

In un periodo in cui le minacce criptate erano in aumento, questa funzionalità ha fornito visibilità su malware nascosti o comportamenti sospetti.

2.5 Accesso remoto e sicurezza VPN

TMG ha fornito un accesso VPN sicuro utilizzando:

- IPsec

- VPN SSL

- Autenticazione a due fattori (con estensioni)

Questo proteggeva i lavoratori remoti e le filiali con tunnel criptati, garantendo un accesso sicuro alle risorse interne.

2.6 Rilevamento delle intrusioni e prevenzione delle minacce

Utilizzando un rilevamento basato su firme e comportamenti, TMG è in grado di identificare e bloccare:

- Scansione delle porte

- Tentativi di iniezione SQL

- Attacchi di buffer overflow

- Modelli di traffico DoS

Il sistema monitora il traffico in tempo reale, prevenendo automaticamente le attività potenzialmente dannose.

2.7 Funzionalità di pubblicazione e reverse proxy delle applicazioni

TMG ha aiutato le organizzazioni a pubblicare in modo sicuro servizi interni come:

- Scambio

- SharePoint

- Applicazioni web

Fornisce un ulteriore livello di sicurezza prima che le richieste raggiungano i sistemi di backend.

3. Perché il TMG era così importante per le imprese

Per molti anni, TMG è stato il gateway di sicurezza unificato da cui dipendevano le aziende. Il suo fascino comprendeva:

Facile integrazione con gli ecosistemi Microsoft

- Gestione centralizzata dei criteri di sicurezza

- Minore complessità operativa rispetto alle configurazioni con più apparecchi

- Reportistica e monitoraggio completi

- Autenticazione forte e controllo degli accessi

Questo lo ha reso particolarmente popolare in tutto il mondo:

- Istituzioni finanziarie

- Organizzazioni sanitarie

- Governo e settore pubblico

- Ambienti IT aziendali

Ma con l’evoluzione dell’architettura delle applicazioni, TMG ha faticato a stare al passo.

4. Limiti della TMG in un ambiente moderno

Nonostante i suoi punti di forza, il TMG è stato progettato per un’epoca diversa, molto prima dei microservizi, del multi-cloud, dell’edge computing e della sicurezza guidata dagli ADC.

Le principali limitazioni includono:

- Nessun supporto per le applicazioni cloud-native

- Prestazioni limitate dell’offloading SSL

- Mancanza di automazione, di API, di integrazione IaC

- Scarsa compatibilità con i moderni flussi di lavoro DevOps

- Nessuna protezione contro le minacce di livello WAF 7

- End-of-Life (EOL) senza aggiornamenti futuri

- Scalabilità limitata per carichi di lavoro globali e distribuiti

Per questi motivi, le aziende si sono orientate verso moderni Application Delivery Controller (ADC) che offrono una maggiore sicurezza, prestazioni più rapide e integrazione in architetture complesse.

5. Come i moderni ADC sostituiscono e migliorano il TMG

Piattaforme come Edgenexus ADC combinano:

- Funzioni del firewall

- Sicurezza WAF

- Offloading SSL/TLS

- Informazioni sul traffico tramite FlightPath

- GSLB

- Hosting di microservizi

- Instradamento delle applicazioni

- Automazione API

Tutto in un unico sistema unificato.

Rispetto a TMG, Edgenexus offre:

| Capacità | TMG | ADC moderno (Edgenexus) |

| Firewall | Basic | Avanzato Sicurezza L7 |

| Ispezione SSL | Limitato | Offload SSL ad alte prestazioni |

| Sicurezza web | Basato su proxy | Protezione WAF e bot integrata |

| Supporto per il cloud | ✖ Nessuno | Multi-cloud e pronto per l’ibrido |

| Automazione | ✖ Minima | Supporto API e DevOps completo |

| GSLB | ✖ Non disponibile | Ottimizzazione del traffico globale |

| Scalabilità | Legata all’hardware | Dinamica, virtuale, elastica |

Ecco perché gli ADC sono oggi lo standard moderno per la sicurezza delle reti e delle applicazioni.

Conclusione

Il Threat Management Gateway ha svolto per molti anni un ruolo fondamentale nella protezione delle reti aziendali, fungendo da firewall, proxy, gateway VPN e filtro anti-malware. Ma con l’avvento dell’architettura cloud, dei microservizi e delle applicazioni distribuite a livello globale, il TMG non è più in grado di soddisfare le esigenze moderne.

I moderni Application Delivery Controller, come Edgenexus, riprendono i principi di sicurezza di base di TMG e li ampliano notevolmente:

- Sicurezza avanzata Layer 7

- Offload SSL ad alte prestazioni

- Distribuzione cloud-nativa

- Accelerazione dell’applicazione

- Instradamento intelligente del traffico

- Compatibilità tra automazione e DevOps

Per le aziende che vogliono sostituire i gateway di sicurezza tradizionali, il passaggio a un moderno ADC è la mossa più strategica e pronta per il futuro.

Domande frequenti (FAQ)

1. A cosa serviva il gateway di gestione delle minacce?

TMG è stato utilizzato per il firewalling, i servizi proxy, il filtraggio del web, la scansione del malware e la sicurezza VPN ai margini della rete.

2. TMG è ancora supportato oggi?

No. Microsoft ha interrotto TMG, che non è più supportato né aggiornato.

3. Perché le imprese dipendono da TMG?

Offriva una piattaforma di sicurezza unificata e facile da gestire, soprattutto negli ambienti Microsoft-centrici.

4. In che modo TMG ha identificato e mitigato i rischi?

TMG ha eseguito l’ispezione profonda dei pacchetti, ha monitorato i protocolli, ha eseguito la scansione del malware e ha utilizzato le regole IDS/IPS per rilevare il traffico sospetto.

5. Il TMG può decifrare e ispezionare il traffico SSL?

Sì, TMG supportava l’ispezione SSL/TLS ma mancava delle moderne ottimizzazioni delle prestazioni.

6. Cosa ha sostituito il TMG?

I moderni ADC, i firewall cloud, i WAF e le soluzioni secure edge hanno sostituito il TMG nella maggior parte delle organizzazioni.

7. Perché TMG non è in grado di supportare le applicazioni moderne?

Mancano l’integrazione con il cloud, le API, l’automazione, la compatibilità con DevOps e le funzioni avanzate di sicurezza L7.

8. Un ADC può sostituire il TMG?

Sì. Gli ADC come Edgenexus offrono sicurezza avanzata, SSL offloading, WAF, protezione DDoS e instradamento intelligente del traffico.

9. Qual è la maggiore limitazione dei sistemi TMG tradizionali?

L’incapacità di scalare o proteggere architetture cloud-native, basate su microservizi o distribuite.

10. In che modo Edgenexus migliora le capacità di TMG?

Offre sicurezza moderna (WAF, SSL, filtraggio dei bot), automazione, supporto multi-cloud, GSLB e funzionalità di application delivery ad alte prestazioni.