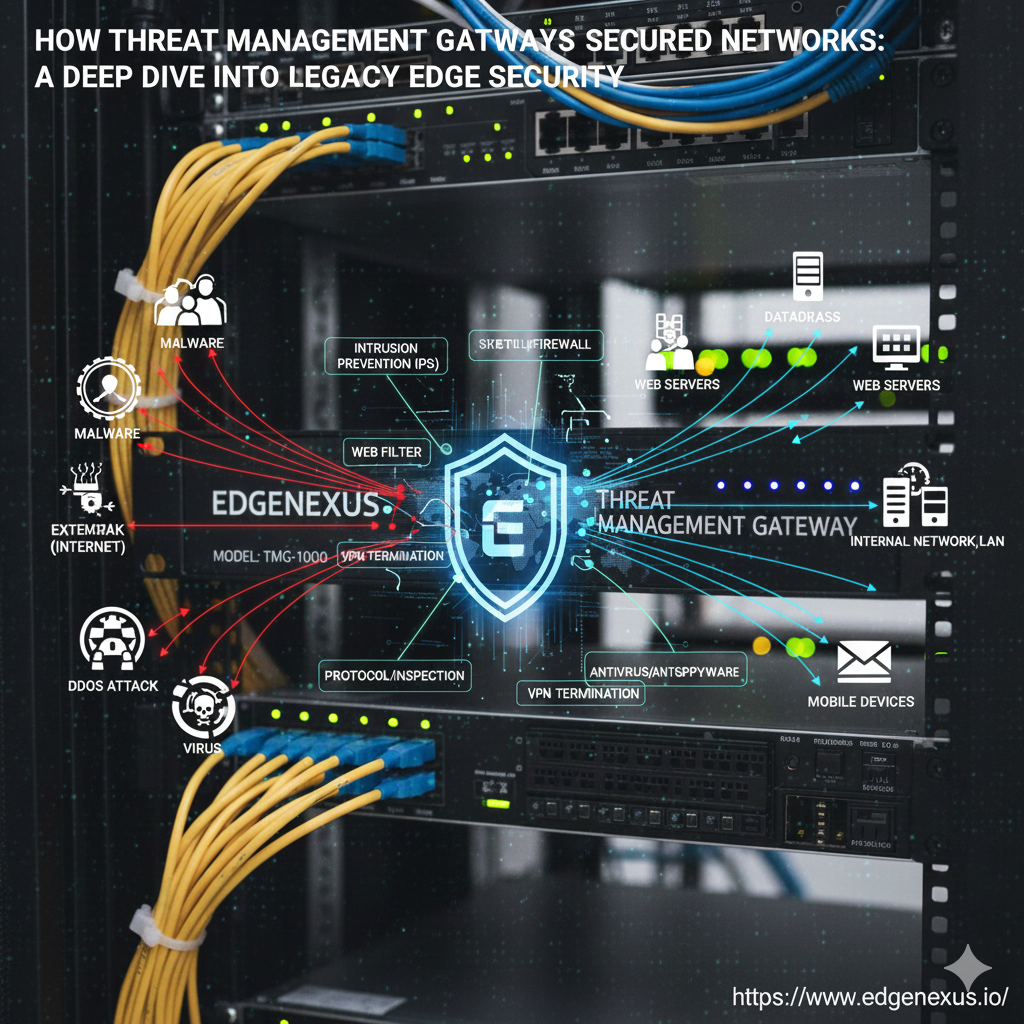

Bevor moderne ADCs (Application Delivery Controller) und Cloud-native Sicherheitslösungen die Oberhand gewannen, verließen sich viele Unternehmen auf das Threat Management Gateway (TMG) als ihre erste Verteidigungslinie. Mehr als ein Jahrzehnt lang diente TMG als Mehrzweck-Sicherheitssystem, das Unternehmensnetzwerke schützte, den Webzugang filterte und den externen Datenverkehr kontrollierte.

Obwohl TMG inzwischen sein End-of-Life (EOL) erreicht hat, bietet das Verständnis dafür, wie es Netzwerke gesichert hat, einen wertvollen Einblick in die Entwicklung der modernen Anwendungssicherheit und warum Plattformen der nächsten Generation wie Edgenexus zu einem wichtigen Ersatz geworden sind.

1. Was war ein Threat Management Gateway?

Microsoft Threat Management Gateway (TMG), ursprünglich bekannt als ISA Server, war eine Sicherheits- und Zugriffskontrollanwendung für Unternehmensnetzwerke. Seine Aufgabe war es, den Datenverkehr zu überprüfen, Inhalte zu filtern und interne Server vor externen Bedrohungen zu schützen.

TMG funktionierte wie ein All-in-One-Produkt:

- Firewall

- Proxy-Server

- VPN-Gateway

- Sicherer Web-Gateway

- Werkzeug zur Erkennung und Verhinderung von Eindringlingen

- Malware-Scanner

Zu seiner Zeit bot es einen einheitlichen Ansatz für die Sicherheit, der die Durchsetzung von Richtlinien in großen Netzwerken vereinfachte.

2. Wie TMG Netzwerke sicherte

TMG spielte in den frühen 2000er bis Mitte der 2010er Jahre eine wichtige Rolle bei der Perimeterverteidigung von Unternehmen. Hier erfahren Sie, wie sie Netzwerke sicher gemacht hat:

2.1 Mehrschichtiger Firewall-Schutz

TMG analysiert den Datenverkehr auf mehreren OSI-Schichten (L3-L7) und ist damit weitaus leistungsfähiger als einfache Paketfilter.

Es ermöglichte:

- Stateful-Paketprüfung

- Anwendungsspezifische Filterung

- Feinkörnige Zugriffsregeln

- Protokoll-Validierung

Dadurch konnte TMG verdächtiges Verhalten blockieren, lange bevor ein Angriff die internen Server erreichte.

2.2 Sicheres Web-Gateway & Proxy-Dienste

Die am häufigsten genutzte Funktion von TMG war das sichere Web-Gateway.

Sie lieferte:

- URL-Filterung zum Blockieren schädlicher oder unerwünschter Websites

- Inhaltsfilterung zur Durchsetzung von Browsing-Richtlinien

- HTTP/HTTPS-Prüfung

- Caching zur Verbesserung der Leistung

Indem TMG als Forward- und Reverse-Proxy fungierte, stellte es sicher, dass der in das Netzwerk ein- oder ausgehende Datenverkehr den Unternehmensrichtlinien entsprach.

2.3 Malware-Scans auf Gateway-Ebene

Im Gegensatz zu einfachen Firewalls bietet TMG einen integrierten Schutz vor Malware.

Es wurde gescannt:

- Datei-Downloads

- E-Mail-Anhänge

- Webverkehr

- Ausführbarer Inhalt

Dadurch konnten bösartige Payloads blockiert werden, bevor sie Backend-Server infiltrieren konnten.

2.4 SSL/TLS-Prüfung für verschlüsselten Verkehr

Selbst wenn der Datenverkehr verschlüsselt war, konnte TMG:

- Beenden Sie SSL-Sitzungen

- Prüfen Sie den Inhalt

- Verschlüsseln Sie die Daten erneut

In einer Zeit, in der verschlüsselte Bedrohungen zunahmen, bot diese Funktion Einblick in versteckte Malware oder verdächtiges Verhalten.

2.5 Fernzugriff und VPN-Sicherheit

TMG bot einen sicheren VPN-Zugang an:

- IPsec

- SSL VPN

- Zwei-Faktor-Authentifizierung (mit Erweiterungen)

Dadurch wurden Remote-Mitarbeiter und Zweigstellen mit verschlüsselten Tunneln geschützt, die einen sicheren Zugriff auf interne Ressourcen gewährleisten.

2.6 Intrusion Detection & Bedrohungsabwehr

Mithilfe der signaturbasierten und verhaltensbasierten Erkennung konnte TMG die Daten identifizieren und blockieren:

- Hafen-Scans

- SQL-Injection-Versuche

- Pufferüberlauf-Angriffe

- DoS-Verkehrsmuster

Es überwacht den Datenverkehr in Echtzeit und verhindert automatisch potenziell schädliche Aktivitäten.

2.7 Veröffentlichung von Anwendungen & Reverse Proxy-Funktionen

TMG half Unternehmen bei der sicheren Veröffentlichung interner Dienste wie:

- Austausch

- SharePoint

- Webanwendungen

Es bietet eine zusätzliche Sicherheitsebene, bevor die Anfragen die Backend-Systeme erreichen.

3. Warum TMG für Unternehmen so wichtig war

Viele Jahre lang fungierte TMG als einheitliches Sicherheits-Gateway, auf das sich Unternehmen verlassen konnten. Seine Attraktivität war unter anderem:

Einfache Integration in Microsoft-Ökosysteme

- Zentralisierte Verwaltung von Sicherheitsrichtlinien

- Geringere betriebliche Komplexität im Vergleich zu Multi-Appliance-Konfigurationen

- Umfassende Berichterstattung und Überwachung

- Starke Authentifizierung und Zugriffskontrolle

Das machte ihn in der ganzen Welt besonders beliebt:

- Finanzinstitute

- Organisationen des Gesundheitswesens

- Regierung und öffentlicher Sektor

- IT-Umgebungen für Unternehmen

Aber als sich die Anwendungsarchitektur weiterentwickelte, hatte TMG Mühe, mitzuhalten

4. Die Grenzen von TMG in einer modernen Umgebung

Trotz seiner Stärken wurde TMG für eine andere Ära entwickelt, lange vor Microservices, Multi-Cloud, Edge Computing und ADC-gesteuerter Sicherheit.

Zu den wichtigsten Einschränkungen gehören:

- Keine Unterstützung für Cloud-native Anwendungen

- Begrenzte SSL-Offloading-Leistung

- Fehlende Automatisierung, APIs, IaC-Integration

- Schlechte Kompatibilität mit modernen DevOps-Workflows

- Kein Layer 7-Bedrohungsschutz auf WAF-Ebene

- End-of-Life (EOL) ohne zukünftige Updates

- Begrenzte Skalierung für globale, verteilte Arbeitslasten

Aus diesen Gründen sind Unternehmen zu modernen Application Delivery Controllern (ADCs) übergegangen, die mehr Sicherheit, schnellere Leistung und Integration in komplexe Architekturen bieten.

5. Wie moderne ADCs TMG ersetzen und verbessern

Plattformen wie Edgenexus ADC kombinieren:

- Firewall-Funktionen

- WAF-Sicherheit

- SSL/TLS-Auslagerung

- Verkehrsinformationen über FlightPath

- GSLB

- Microservice-Hosting

- Anwendungs-Routing

- API-Automatisierung

Alles in einem vereinheitlichten System.

Im Vergleich zu TMG bietet Edgenexus:

| Fähigkeit | TMG | Moderner ADC (Edgenexus) |

| Firewall | ✔ Grundlegend | ✔ Erweiterte L7-Sicherheit |

| SSL-Inspektion | ✔ Begrenzt | ✔ Hochleistungs-SSL-Offload |

| Web-Sicherheit | ✔ Proxy-basiert | ✔ Eingebauter WAF- und Bot-Schutz |

| Cloud-Unterstützung | ✖ Keine | ✔ Multi-Cloud & Hybrid-fähig |

| Automatisierung | ✖ Minimal | ✔ Volle API- & DevOps-Unterstützung |

| GSLB | ✖ Nicht verfügbar | ✔ Globale Verkehrsoptimierung |

| Skalierbarkeit | ✖ Hardware-gebunden | ✔ Dynamisch, virtuell, elastisch |

Aus diesem Grund sind ADCs heute der moderne Standard für Netzwerk- und Anwendungssicherheit.

Conclusion

Threat Management Gateway spielte viele Jahre lang eine zentrale Rolle bei der Sicherung von Unternehmensnetzwerken, da es als Firewall, Proxy, VPN-Gateway und Malware-Filter in einem fungierte. Aber mit dem Aufkommen von Cloud-Architekturen, Microservices und global verteilten Anwendungen kann TMG den modernen Anforderungen einfach nicht mehr gerecht werden.

Moderne Application Delivery Controller, wie z.B. Edgenexus, übernehmen die grundlegenden Sicherheitsprinzipien von TMG und erweitern sie dramatisch:

- Erweiterte Layer 7 Sicherheit

- Leistungsstarke SSL-Offloads

- Cloud-native Bereitstellung

- Beschleunigung der Anwendung

- Intelligente Verkehrslenkung

- Automatisierung und DevOps-Kompatibilität

Für Unternehmen, die alte Sicherheits-Gateways ersetzen möchten, ist der Wechsel zu einem modernen ADC der strategischste und zukunftssicherste Schritt.

Häufig gestellte Fragen (FAQs)

1. Wofür wurde das Threat Management Gateway verwendet?

TMG wurde für Firewalling, Proxy-Dienste, Web-Filterung, Malware-Scanning und VPN-Sicherheit am Netzwerkrand eingesetzt.

2. Wird TMG heute noch unterstützt?

Nein. Microsoft hat TMG eingestellt, und es wird nicht mehr unterstützt oder aktualisiert.

3. Warum haben sich Unternehmen auf TMG verlassen?

Es bot eine einheitliche Sicherheitsplattform, die einfach zu verwalten war, insbesondere in Microsoft-zentrierten Umgebungen.

4. Wie hat TMG die Risiken erkannt und gemildert?

TMG führte eine Deep Packet Inspection durch, überwachte Protokolle, suchte nach Malware und verwendete IDS/IPS-Regeln, um verdächtigen Datenverkehr zu erkennen.

5. Kann TMG den SSL-Datenverkehr entschlüsseln und prüfen?

Ja, TMG unterstützte die SSL/TLS-Prüfung, aber es fehlte an modernen Leistungsoptimierungen.

6. Was hat TMG ersetzt?

Moderne ADCs, Cloud Firewalls, WAFs und Secure Edge-Lösungen haben TMG in den meisten Unternehmen ersetzt.

7. Warum kann TMG keine modernen Anwendungen unterstützen?

Es fehlt an Cloud-Integration, APIs, Automatisierung, DevOps-Kompatibilität und erweiterten L7-Sicherheitsfunktionen.

8. Ist ein ADC ein geeigneter Ersatz für TMG?

Ja. ADCs wie Edgenexus bieten verbesserte Sicherheit, SSL-Offloading, WAF, DDoS-Schutz und intelligentes Traffic-Routing.

9. Was ist die größte Einschränkung der alten TMG-Systeme?

Ihre Unfähigkeit, Cloud-native, Microservices-basierte oder verteilte Architekturen zu skalieren oder zu sichern.

10. Wie verbessert Edgenexus die Möglichkeiten von TMG?

Es bietet moderne Sicherheit (WAF, SSL, Bot-Filterung), Automatisierung, Multi-Cloud-Unterstützung, GSLB und leistungsstarke Funktionen zur Anwendungsbereitstellung.