Administrador de configuración SSL

Las versiones 196X y posteriores incorporan un método nuevo y más sencillo de configurar y gestionar certificados SSL y solicitudes de certificados.

Hay tres secciones principales en el Administrador de configuración SSL.

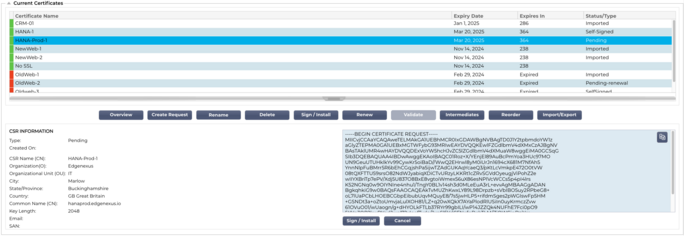

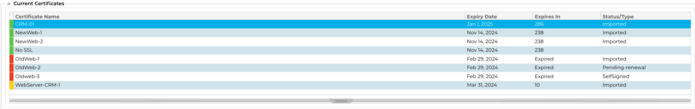

Zona de listado de certificados

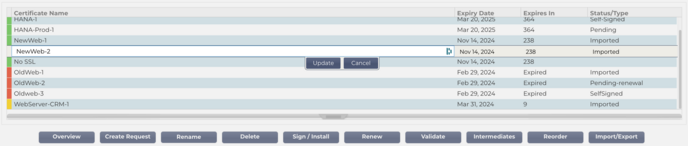

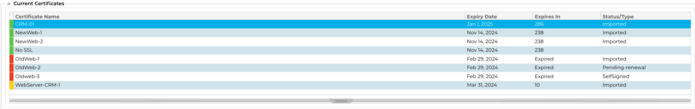

La parte superior del Gestor muestra los certificados SSL que están disponibles para su uso o pendientes de activación desde una Autoridad de Confianza.

La parte superior del Gestor muestra los certificados SSL que están disponibles para su uso o pendientes de activación desde una Autoridad de Confianza. Los certificados se muestran en una pantalla de cuatro columnas, que muestra el Nombre del certificado, la Fecha de caducidad, Expira en (número de días hasta la caducidad) y el Estado/Tipo del certificado.

Códigos de colores

Como puede ver, cada línea muestra un certificado junto con un bloque codificado por colores. A continuación se muestra una tabla con los diferentes bloques de color y su significado.

|

Código de colores

|

Significado

|

|

|

El certificado está en vigor y faltan más de 60 días para que caduque

|

|

|

El certificado caducará en menos de 30 días

|

|

|

Al certificado le quedan entre 30 y 60 días

|

|

|

El certificado está a punto de caducar a falta de <1 día

|

|

|

El certificado ha caducado

|

Pantalla de información sobre certificados/CSR

Al hacer clic en un certificado o una CSR se muestra su información en el panel inferior. Véase la imagen siguiente.

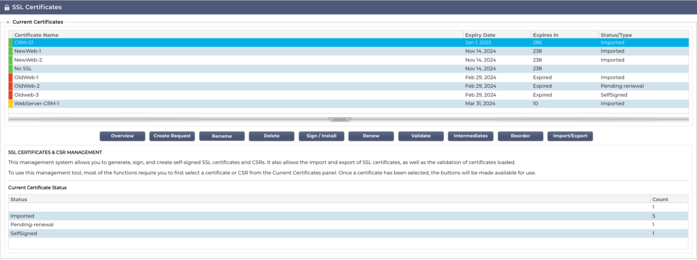

Botones de acción y áreas de configuración

Hay una serie de botones de acción disponibles que entran en acción cuando se selecciona un certificado en el Listado.

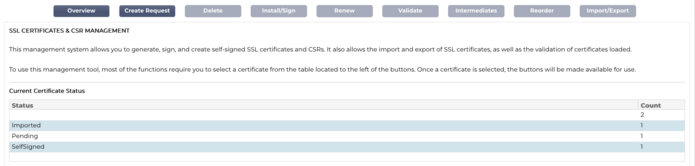

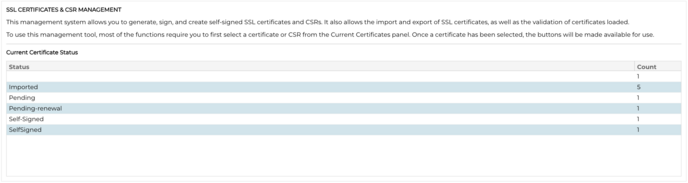

Visión general

El botón Visión general muestra una situación general de los certificados en la sección inferior. A diferencia de otras acciones, el botón Visión general es independiente y no requiere la selección de un certificado.

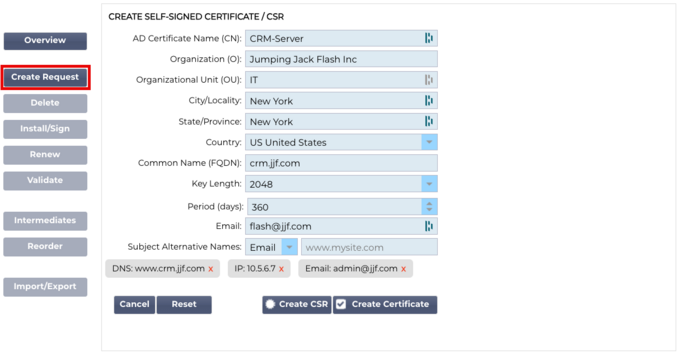

Crear solicitud

Si desea crear un certificado autofirmado o una CSR, haga clic en el botón Crear solicitud. Aparecerá un panel de entrada común que le permitirá proporcionar todos los detalles necesarios.

Nombre del certificado AD (CN)

Se trata de un campo descriptivo que se utiliza para mostrar el nombre del certificado en el CAD. La entrada del campo debe especificarse como alfanumérica sin espacios.

Organización (O)

Este campo se utiliza para especificar el nombre de la organización que va a utilizar el certificado.

Unidad organizativa (UO)

Normalmente se utiliza para especificar el departamento o la unidad organizativa, pero es un campo opcional.

Ciudad/Localidad

Como su nombre indica, los usuarios suelen especificar dónde se encuentra la organización.

Estado/Provincia

Especifique el estado, condado o provincia en este campo.

País

Este campo es obligatorio y debe rellenarse seleccionando el país en el que se utilizará el certificado. Por favor, asegúrese de que la información proporcionada aquí es exacta.

Nombre común (FQDN)

Este es un campo crítico y se utiliza para especificar el nombre de dominio completo (FQDN) del servidor o servidores que se van a proteger con el certificado. Puede ser algo como www.edgenexus.io, o edgenexus.io, o incluso un comodín *.edgenexus.io. También puede utilizar una dirección IP si desea vincular el certificado a ella.

Longitud de la llave

Permite especificar la longitud de la clave de cifrado del certificado SSL.

Período (días)

El periodo de validez del certificado en días. Una vez transcurrido el plazo, el certificado dejará de ser operativo.

Correo electrónico

Es el ID de correo electrónico administrativo utilizado para el certificado.

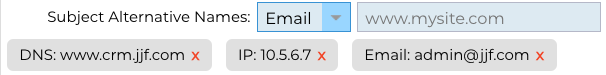

Nombres alternativos de materias (SAN)

Subject Alternative Name (SAN) es una extensión de los certificados SSL que permite proteger varios nombres de dominio con un único certificado. Esta función es especialmente útil para proteger sitios web con varios subdominios o nombres de dominio diferentes, lo que permite un enfoque más racionalizado y rentable de la gestión de SSL. Al incluir SANs, un único certificado SSL puede cubrir una variedad de nombres de dominio y subdominios, eliminando la necesidad de certificados individuales para cada dirección web, simplificando así el proceso de asegurar las comunicaciones web y garantizar el cifrado de datos a través de diversos dominios.

Este campo consta de dos elementos, un desplegable que permite seleccionar el tipo de SAN y un campo de texto para especificar el valor.

El EdgeADC tiene las siguientes SAN disponibles para su uso: DNS, Dirección IP, Dirección de correo electrónico y URI. Puede seleccionar y especificar múltiples SAN para un certificado o CSR.

Las SAN que se han especificado se pueden eliminar haciendo clic en la x roja situada en cada valor de SAN.

DNS - El campo DNS Subject Alternate Name (SAN) permite especificar nombres de dominio adicionales para los que el certificado es válido. A diferencia del campo Nombre común (CN), que sólo permite un dominio, el campo SAN puede incluir varios nombres de dominio, lo que ofrece flexibilidad y escalabilidad en la gestión de certificados. Esto es particularmente útil para organizaciones que alojan múltiples servicios a través de diferentes dominios y subdominios, ya que les permite asegurar las comunicaciones para todas estas entidades bajo un único certificado SSL/TLS, simplificando la administración y mejorando la seguridad.

Dirección IP - El Nombre Alternativo del Sujeto IP (SAN) permite incluir direcciones IP junto a nombres de dominio como entidades protegidas por el certificado. Esta característica es crucial para asegurar el acceso directo a los servicios a través de direcciones IP, garantizando que también se puedan establecer conexiones cifradas cuando se accede a un servidor no a través de su nombre de dominio, sino directamente a través de su dirección IP. Al incorporar SAN IP, las organizaciones pueden mejorar la seguridad de su red al permitir el cifrado SSL/TLS tanto para las comunicaciones basadas en dominios como para las basadas en IP, lo que lo hace versátil para entornos en los que los nombres de dominio pueden no utilizarse o preferirse para acceder a recursos internos o servicios específicos.

Dirección de correo electrónico: el Nombre alternativo del asunto de la dirección de correo electrónico (SAN) permite especificar direcciones de correo electrónico adicionales que se asociarán con el certificado, además del dominio o entidad principal para el que se emitió. Esto permite que el certificado valide la identidad del emisor para varias direcciones de correo electrónico, no sólo para un único dominio o nombre común (CN). Resulta especialmente útil en situaciones en las que se requiere una comunicación por correo electrónico segura para varias direcciones de correo electrónico de la misma organización o entidad, ya que garantiza que los intercambios de correo electrónico cifrado se autentiquen y se vinculen a la identidad del emisor verificada por el certificado. Esto convierte a la SAN de direcciones de correo electrónico en una función clave para mejorar la seguridad y la fiabilidad de las comunicaciones por correo electrónico dentro de un marco cifrado.

URI - El URI (Uniform Resource Identifier) SAN se utiliza para especificar identidades adicionales representadas por URIs para una única entidad asegurada por el certificado. A diferencia de las entradas SAN tradicionales que suelen incluir nombres de dominio (nombres DNS) o direcciones IP, un SAN URI permite al certificado asociar la entidad con URI específicas, como una URL a un recurso específico o un punto final de servicio. Esto permite una identificación más flexible y precisa, posibilitando el establecimiento de conexiones seguras con recursos o servicios específicos dentro de un dominio, en lugar de limitarse a asegurar el propio dominio, mejorando así la granularidad y el alcance de los certificados SSL/TLS.

Una vez rellenado correctamente, puede elegir entre crear una solicitud de firma de certificado (CSR) y enviarla para que la firme una autoridad de certificación o crear un certificado autofirmado para su uso inmediato.

El botón Cancelar cancelará toda la solicitud, mientras que el botón Restablecer restablecerá todos los campos.

Cambie el nombre de

El botón Renombrar permite renombrar certificados que no están en uso en Servicios Virtuales.

Para utilizar esta función:

Haga clic en el certificado que desea renombrar y pulse el botón Renombrar.

La línea del certificado cambiará y podrás cambiar su nombre.

Una vez que haya terminado, haga clic en el botón Actualizar.

También puede hacer doble clic en el certificado para renombrarlo.

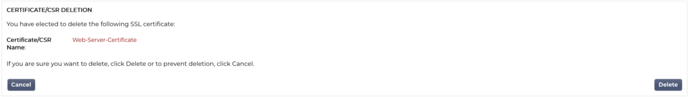

Borrar

El botón Eliminar sólo estará disponible cuando se seleccione un certificado. Al hacer clic en él, aparecerá el siguiente contenido

El panel inferior mostrará la solicitud de eliminación junto con el nombre del certificado para el que se ha solicitado la eliminación.

Haga clic en el botón Eliminar situado en la parte inferior derecha del panel para proceder a la eliminación.

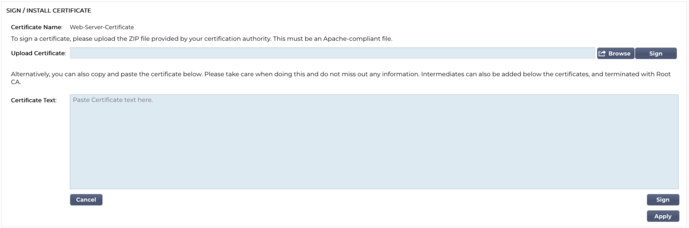

Instalar/Firmar

Cuando cree una CSR y desee que una Autoridad de Certificación (CA) firme la solicitud, enviará la CSR a la CA. A cambio, la CA enviará el certificado firmado junto con el archivo de clave privada y cualquier intermediario necesario para que el certificado funcione correctamente.

Es muy posible que le envíen un archivo ZIP con todos los elementos necesarios, que podrá cargar utilizando la parte superior del panel derecho.

También puede crear el conjunto de certificados en un editor de texto y pegar el contenido en el campo Texto del certificado de la parte inferior del panel.

Una vez que haya utilizado cualquiera de los dos métodos, haga clic en el botón Firmar y, a continuación, en el botón Aplicar. El certificado firmado aparecerá ahora en el panel izquierdo.

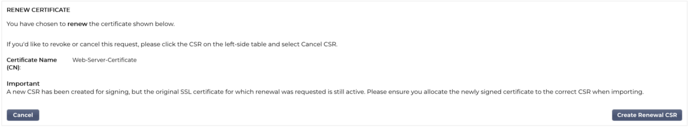

Renovar

Cuando un certificado está a punto de caducar pasados sus datos de validez, el botón Renovar le permite prorrogar y renovar el certificado. Existen dos tipos de renovación.

Certificados autofirmados

Los certificados autofirmados, a diferencia de los certificados de confianza, no pueden renovarse mediante una CSR. En su lugar, el certificado autofirmado se renueva presentando una nueva configuración utilizando los datos existentes. A continuación, se permite al usuario especificar un nuevo nombre para el certificado junto con un nuevo valor de caducidad para el certificado.

Una vez hecho esto, se creará el nuevo certificado autofirmado y se guardará en el almacén de certificados. A continuación, es responsabilidad del administrador asegurarse de que los servicios virtuales que utilizan el certificado se reconfiguran a tiempo.

Certificados firmados de confianza

Cuando se trata de certificados de confianza, y firmados por una Autoridad de Certificación se adopta el uso de CSRs.

Al hacer clic en un certificado que caduca en el panel superior y en Renovar, se le presentará una nueva CSR con los datos del certificado actual. La CSR puede descargarse y presentarse a la autoridad de certificación para su firma, tras lo cual puede instalarse el certificado firmado.

El certificado que había solicitado renovar tendrá un nuevo estado, Renovando. Una vez instalado el certificado firmado se le pedirá que asigne un nuevo nombre al certificado. Éste aparecerá como De confianza. El certificado original se conservará y cualquier servicio que lo utilice deberá configurarse para utilizar el nuevo certificado lo antes posible.

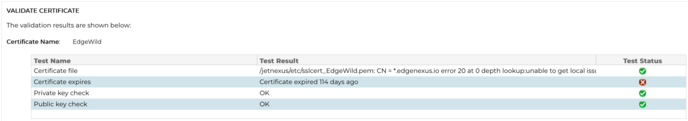

Validar certificado

Un certificado SSL consta de varias partes, y es esencial que éstas no sólo estén presentes, sino también en el orden correcto. A continuación se enumeran las razones para validar los certificados SSL obtenidos de terceras organizaciones.

Autenticación: La validación garantiza que el certificado procede de una autoridad de confianza y verifica la identidad del sitio web o servidor. Esto ayuda a evitar los ataques de intermediario, en los que un atacante podría interceptar la comunicación entre un cliente y un servidor.

Integridad: Al validar un certificado SSL, puede asegurarse de que el certificado no ha sido manipulado ni alterado. Esto es crucial para mantener la integridad de la conexión segura.

Verificación de la cadena de confianza: Los certificados SSL son emitidos por Autoridades de Certificación (CA). La validación de un certificado incluye la comprobación de que está encadenado a una CA raíz de confianza. Este proceso garantiza que el certificado es legítimo y fiable.

Estado de revocación: Durante la validación, también es importante comprobar si el certificado SSL ha sido revocado por la CA emisora. Un certificado puede ser revocado si se emitió erróneamente, si la clave privada del sitio web se vio comprometida o si el sitio ya no necesita el certificado. Importar un certificado revocado podría provocar vulnerabilidades de seguridad.

Comprobación de caducidad: Los certificados SSL son válidos durante un periodo determinado. La validación de un certificado al importarlo incluye la comprobación de su fecha de caducidad para asegurarse de que sigue siendo válido. El uso de un certificado caducado puede dar lugar a vulnerabilidades y hacer que los navegadores o clientes rechacen la conexión segura.

Configuración y compatibilidad: La validación garantiza que la configuración del certificado es compatible con las políticas de seguridad del cliente y los requisitos técnicos del servidor o la aplicación. Esto incluye la comprobación de los algoritmos utilizados, la finalidad del certificado y otros detalles técnicos.

Conformidad: En determinados sectores, la normativa puede exigir la validación de certificados SSL para garantizar el tratamiento seguro de información confidencial. Esto es especialmente importante en sectores como las finanzas, la sanidad y el comercio electrónico.

El sistema de gestión SSL del CAD permite validar un certificado SSL que se haya importado.

Seleccione un certificado SSL que haya importado.

Pulse el botón Validar.

Los resultados se observan en el panel inferior, tal como se representa en la imagen siguiente.

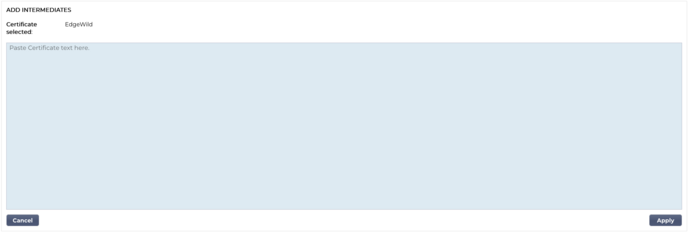

Añadir intermedios

Como ya se ha dicho, los certificados SSL constan de varias partes, una de las cuales son los certificados intermedios que forman la cadena completa.

El Administrador SSL del ADC le permite añadir los certificados intermedios que falten.

Haga clic en el SSL al que desea añadir el certificado intermedio.

Haga clic en el botón Intermedios.

Se muestra un panel similar al de la imagen siguiente.

Pegue el contenido del certificado intermedio.

Haga clic en Aplicar.

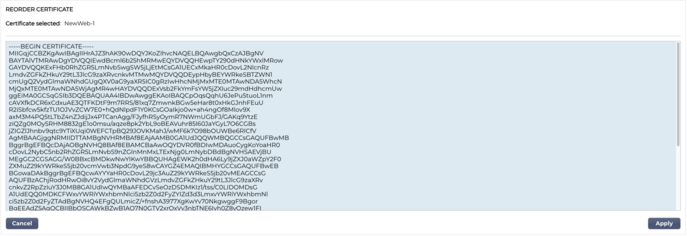

Puede darse el caso de que necesite cambiar el orden de los certificados intermedios, para que el certificado SSL se valide correctamente. Esto se hace utilizando el botón Reordenar.

Reordenar

Para que un certificado SSL funcione correctamente, debe estar en el orden correcto.

La regla de oro es que el certificado del remitente debe ser el primero, y el certificado raíz final el último de la cadena. Por lo general, esto se parece a la siguiente representación:

Emisor original > Intermedio 1 > Raíz final.

La raíz final es un certificado raíz de confianza proporcionado por una autoridad de certificación.

En algunos casos, hay varios certificados intermedios, y éstos también deben colocarse en la posición correcta. Esencialmente, cada certificado siguiente debe certificar al que le precede. Por lo tanto, podría acabar teniendo este aspecto.

Emisor original > Intermedio 1 > Raíz final

Al importar, por ejemplo, el Intermedio 2, éste podría colocarse al final de la cadena, lo que significaría que la certificación no sería válida. De ahí la necesidad de reordenarla y colocar el Intermedio 2 en su posición correcta (en rojo).

Así, la final quedaría así:

Emisor original > Intermedio 1 > Intermedio 2 > Raíz final

-----EMPEZAR CERTIFICADO-----

MIIFKTCCBBGgAwIBAgISA/UUyBjJ71fucZuvpiLsdfsfsdfsdfd

...

hoFWWJt3/SeBKn+ci03RRvZsdfdsfsdfw=

-----END CERTIFICADO-----

-----EMPEZAR CERTIFICADO-----

MIIFFjCCAv6gAwIBAgIRAJErCErPDBinsdfsfsdfsdfdsfsdfsd

....

nLRbwHqsdqD7hHwg==

-----END CERTIFICADO-----

-----EMPEZAR CERTIFICADO-----

MIIFYDCCBsdfSDFSDFVSDVzfsdffvqdsfgsT664ScbvsfGDGSDV

...

Dfvp7OOGAN6dEOM4+SDFSDZET+DFGDFQSD45Bddfghqsqf6Bsff

-----END CERTIFICADO-----

-----EMPEZAR CERTIFICADO-----

MIIFYDCCBsdfSDFSDFVSDVzfsdffvqdsfgsT664ScbvsfGDGSDV

...

Dfvp7OOGAN6dEOM4+SDFSDZET+DFGDFQSD45Bddfghqsqf6Bsff

-----END CERTIFICADO-----

La sección Reordenar tiene el aspecto de la imagen siguiente una vez que selecciona un certificado y pulsa el botón Reordenar.

Para reordenar las secciones del certificado, puede copiar el texto del cuadro, editar y reordenar el contenido en un editor de texto y volver a pegarlo para sustituir el contenido existente. Una vez hecho esto, haga clic en el botón Aplicar.

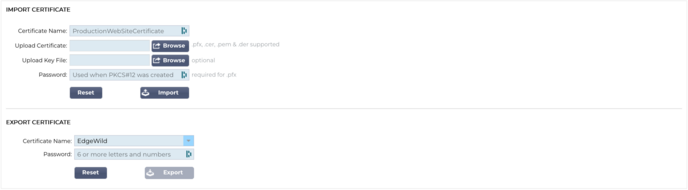

Importación y exportación

Siempre que reciba un certificado de su proveedor de certificados SSL, vendrá como un archivo ZIP o un conjunto de archivos. Estos contendrán el certificado SSL, el archivo de claves y el ca raíz, así como cualquier archivo intermedio

Tendrá que importarlos al CAD, por lo que le hemos proporcionado un método para hacerlo.

Existen varios formatos para los certificados SSL, como CER, DER, PEM y PFX. Algunos formatos requieren que se añada un archivo KEY al procedimiento de importación. Los archivos PFX requieren la contraseña para poder importar el certificado PFX.

También hemos previsto la posibilidad de exportar un certificado desde el CAD en caso necesario. Cuando se exporte, el archivo estará en formato PFX, por lo que se requiere una contraseña para crear la exportación.

La parte superior del Gestor muestra los certificados SSL que están disponibles para su uso o pendientes de activación desde una Autoridad de Confianza.

La parte superior del Gestor muestra los certificados SSL que están disponibles para su uso o pendientes de activación desde una Autoridad de Confianza.